Zero Trust

13.01.2021

Für Datensouveränität und sichere Datenkommunikation

_

Hallo vom Team pi-lar

Perfekte Welt mit Datensouveränität (~10 Minuten)

IT Security: morgen und gestern (15 Minuten)

Heute konkret mit Austausch (10 Minuten)

_

Das ist Eliza

_

Quassel-strippe

Marvin

_

security bessessen

Datensouveränität

_Die Möglichkeit eines Individuums oder einer Organisation die Kontrolle über die persönlichen und geschäftlichen Daten zu besitzen. Das beinhaltet, dass man dazu in der Lage sein sollte, zu wissen, welche Partei hält welche Daten, unter welchen Konditionen (Zweck, Dauer, Belohnung), wo die Daten aufbewahrt werden, und ob sie an anderer Stelle wiederverwendet werden.

Source: Data Sovereignty Now

_

team digital sovereignty

Sicherer Datenaustausch mit dem IDSA

_

_ wichtige Rollen der Datensouveränität:

_ Datenbesitzer

_ Datenlieferant

_ Datenerzeuger

_ Datenkonsument

_ Applikationslieferant

_ Vokabularlieferant

_ Servicelieferant

_ Service Datenkonsument

source: https://www.internationaldataspaces.org/ids-ram-3-0/

Ich zeig's euch!

*$!%/&!#X

Dr. SiTh* hat nicht nur den hippokratischen Eid geschworen, sie glaubt auch daran die Daten ihrer Patienten zu schützen.

*Secure internet of Things

Aber Doctor, was ist mit meinen

...?!

Du und Deine Daten sind bei mir sicher.

_ 10 Jahre Datenaufbewahrung

_ Volle Kontrolle um Zugriffskontrollrechte einzusehen und zu erstellen.

_Daten verschlüsselt in Cloud

_Back-up aller Daten

Dr. Bone hat gerade die verschlüsselten Patiendaten erhalten und kann nun die Röntgenbilder hinzfügen.

Mr. Caseworker von der Sozialvesicherung is already verarbeitet bereits die Unfalldaten, zu denen Chris Zugriffsrechte gewährt hat.

Zusammenfassung

_

_ 10 J. Aufzeichnungen speichern

_ Volle Kontrolle bei Zugriffsrechten

_Datenverschlüsselung in Cloud

_Back-up

_Zugriff auf bestimmte Bereiche

_Behördenkontakt aber keine Rückschlüsse

Datansouveränität: eine

Zero-Trust

Security Umbegung

_

NOCH keine Realität.

Transparente Datenkommunicatkion sollte für alle verfügbar sein!

_

Security

der Zukunft:

Zero Trust

_ Vertrauensbereiche haben sich verändert

_ fragmentierte Informationsflüsse brauchen Schutz

_ authn/autho muss überall möglich sein

_ Datenobjekte via int/ext Zugriffsregeln

_

Security

der Zukunft:

Zugriffsrechte

Security

der Zukunft:

Zero Trust

_ definiert Vertrauensebene für Datenobjekte

oder kleinere Gruppen

_ fein-granulärer Zugriff auf Objekte möglich

_ mehr Einsicht, minimiertes Risiko

_ Nie vertrauen, immer prüfen

_

besser

Security für komplexe Ökosysteme:

Zero Trust & Zugriffsregeln

_ Datenobjekt-Interaktionen Treiber für zukünftige IT Architektur

_ Geräte produzieren und konsumieren gleichzeitig Daten

_ Diverse Datenbesitzer per Gerät respektieren. Versagt einer, leiden alle!

_

Security in Ökosystemen:

Zero Trust, IDSA,

Access Policies

_

Security in Ökosystemen:

Zero Trust, Access Policies

_ Geschäftsagilität: Unternehmen passt sich an und entwickelt sich weiter

_ einfacher Wechsel zu anderem Dienstleister

_ Regeln innerhalb von Tagen anpassen (statt Monaten)

_ ermöglicht Datenvermeidung und Datensparsamkeit

_

viel besser

Ansätze

_

Zehn Prinzipien

von Zero Trust

Architekturen:

_ Kenne deine Architektur, inkl. Nutzer, Geräte, Services

_ Schaffe eine einzige, starke Nutzeridentität

_ Schaffe eine starke Geräteidentität

_ Überall authentifizieren

_ Kenne den Zustand deines Gerätes und deiner Services

_ Fokus auf das Monitoring von Geräten und Services

_ Regeln basierend auf Werten von Service und Daten

_ Zugangskontrolle zu Services und Daten

_ Vertraue nicht dem Netzwerk, auch nicht dem lokalen

_ Wähle Services dem Design von Zero Trust

_

perfekt.

Ressourcen:

_ NIST -

Implementing a zero trust architecture (March 2020)

(www.nccoe.nist.gov/sites/default/files/library/project-descriptions/zt-arch-project-description-draft.pdf)

Zero Trust Fundamentals

(www.oreilly.com/library/view/zero-trust-networks/9781491962183/ch01.html)

_ UK NCSC

Principles to help you design and deploy a zero trust

architecture (github.com/ukncsc/zero-trust-architecture)

_

<- RTFM!

Security

der Vergangenheit:

Beschränkungen

_ Nur bilaterale IP Verbindung geschützt

_ Apis geschützt statt unterschiedliche Datenobjekte

_ ungeeignte für schnelle Wechsel von Datenbesitzer / Kanälen

_

Security

der Vergangenheit:

Beschränkungen

_

Security

der Vergangenheit:

Einschränkungen

_ statisches Design: einmalig anlegen, fortlaufend

_ neue Anforderungen s vs. security design

_ Sicherheitslücken bei Änderungsbedarf

oje

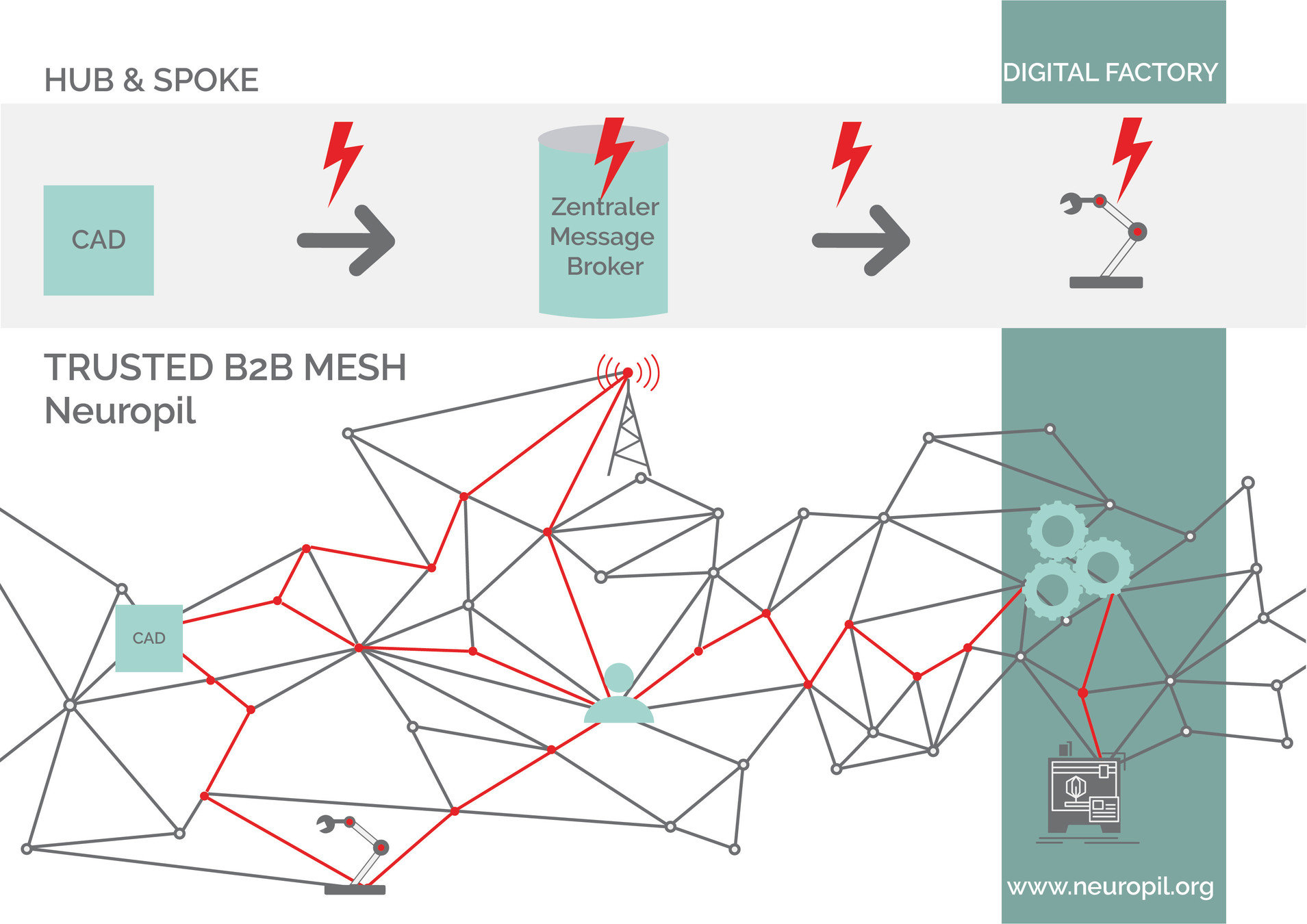

_ sichere, souveräne und nachhaltige Datenintegration

_ schlanke, sichere VerbindungsBibliothek

_ dezentraler Identitätsraum für Privacy

_ Discovery von Datenkanälen gefördert von

NGI (Next Generation Internet) Zero Discovery

_ pub/sub Nachrichtenverschlüsselung gefördert von NGI Zero Discovery

_

Unser Ansatz: neuropil.org

_ Unseren med. Use Case implementieren?

_ andere Ideen zu gemeinsamen Entwicklung im NGI Kontext?

_ definieren wir gemeinsam IIoT security neu!

_

Kollaboration via neuropil.io

+49 221 16531700

info@pi-lar.net

www.pi-lar.net

marvin@ neuropil.io

eliza@ neuropil.io

pi-lar GmbH

Kreuzgasse 2-4

D-50667 Köln

Workshop

__

WebServer

MicroService A

MicroService B

MicroService C

This interface returns different data sets

based on the role of the user !

Secure a simple workflow with Zero Trust!

_

Firewall

Ten principles of zero trust architecture

(https://www.ncsc.gov.uk/blog-post/zero-trust-architecture-design-principles)

- Know your architecture including users, devices, and services

- Create a single strong user identity

- Create a strong device identity

- Authenticate everywhere

- Know the health of your devices and services

- Focus your monitoring on devices and services

- Set policies according to value of the service or data

- Control access to your services and data

- Don’t trust the network, including the local network

- Choose services designed for zero trust

Reliability

_ Legal

_ Economic

_ Environment

_ Social

_

NIST - Implementing a zero trust architecture (March 2020)

https://www.nccoe.nist.gov/sites/default/files/library/project-descriptions/zt-arch-project-description-draft.pdf

O’Reilly - Zero Trust Fundamentals

https://www.oreilly.com/library/view/zero-trust-networks/9781491962183/ch01.html

UK NCSC - Principles to help you design and deploy a zero trust architecture

https://github.com/ukncsc/zero-trust-architecture

Security First

_ digital identities

_ dual encryption layer

_ attribute based access control

_ decentralized access delegation

... and more

_

Privacy First

_ stacked identities (realm / audience)

_ addressing hash based

_ DHT to protect metadata discovery

... and more

_

Easy to use

_ installed as a OS library

_ connect once, communicate globally

_ python / lua binding available

_ identity / data based routing

... and more

_

no more gateways

decentralized

P2P networks

>

>

Trusted B2B mesh network

Benefits

_ stay secure behind closed firewalls

_ standardized security measures

_ limit packet size / throughput

_ "blind broker" nodes

_

Trusted B2B mesh network

connects everything:

devices, edge, processes,

applications, users, enterprises

...

Neuropil

Cooperation, dialogue, contribution etc.