TOR para developers

Ulises Gascón

TOR para developers

Ulises Gascón

Versión extendida

Esta presentacion tiene la intención de sensibilizar al usuario sobre la ciberseguridad, la prevención y la detección del uso no autorizado de los sistemas informáticos.

El usuario al aplicar estos conocimientos deberá tener en cuenta que hay que respetar las normas que regulan la seguridad informática, evitando la comisión de actos que no se ajusten a la legalidad vigente, siendo su responsabilidad el mal uso que haga del contenido de esta charla y sus material anexo.

El autor no se hace responsable del uso negligente o ilícito que puedan hacer los usuarios de los conocimientos que se ponen de manifiesto en esta presentación.

Exención de responsabilidad

Usuario

Algunos sitios

- NYTimes: https://www.nytimes3xbfgragh.onion/

- ProPublica: https://www.propub3r6espa33w.onion/

- Facebook: https://www.facebookcorewwwi.onion/

- DuckDuckGo: https://3g2upl4pq6kufc4m.onion/

- Blockchain: https://blockchainbdgpzk.onion/

- Sci-Hub: https://scihub22266oqcxt.onion/

- KeyBase: https://fncuwbiisyh6ak3i.onion/

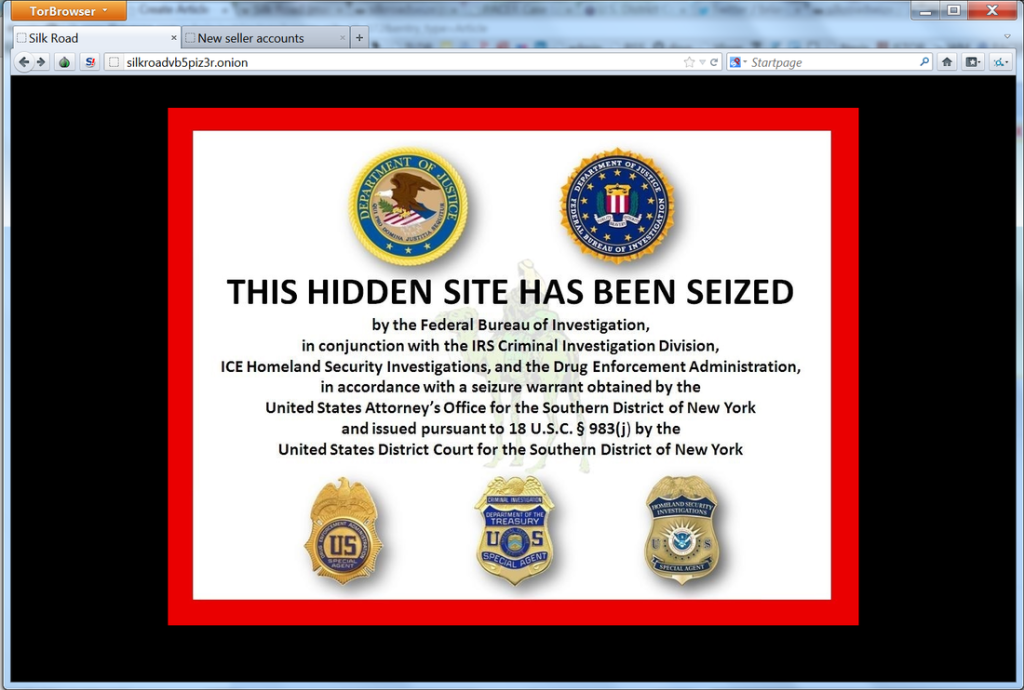

SilkRoad

Mistery Box

Importante

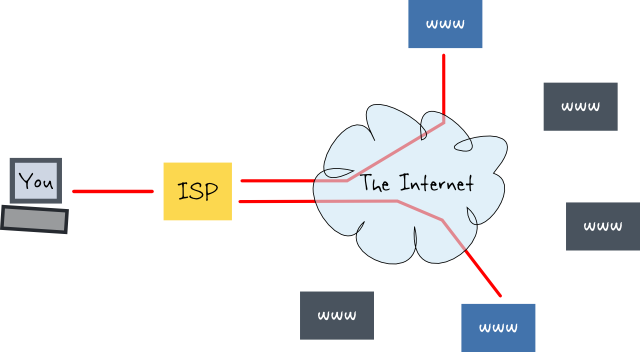

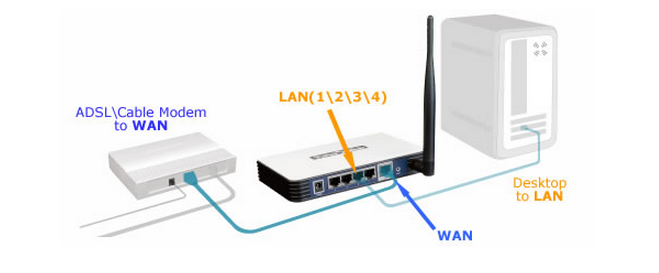

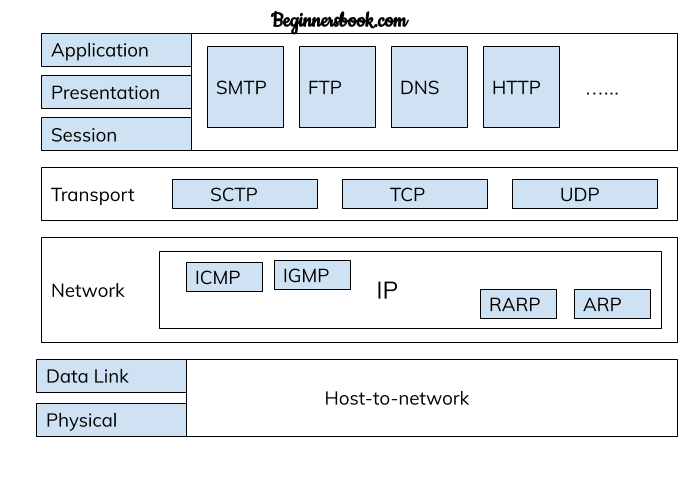

Arquitectura

Internet

OSI Model

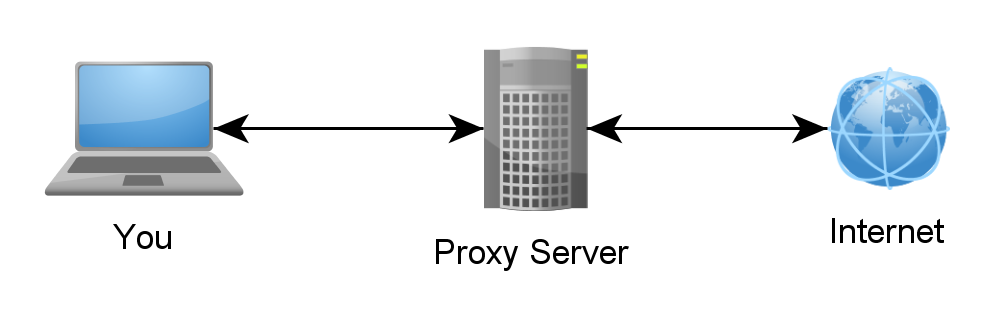

PROXY

VPN

Proxy vs VPN

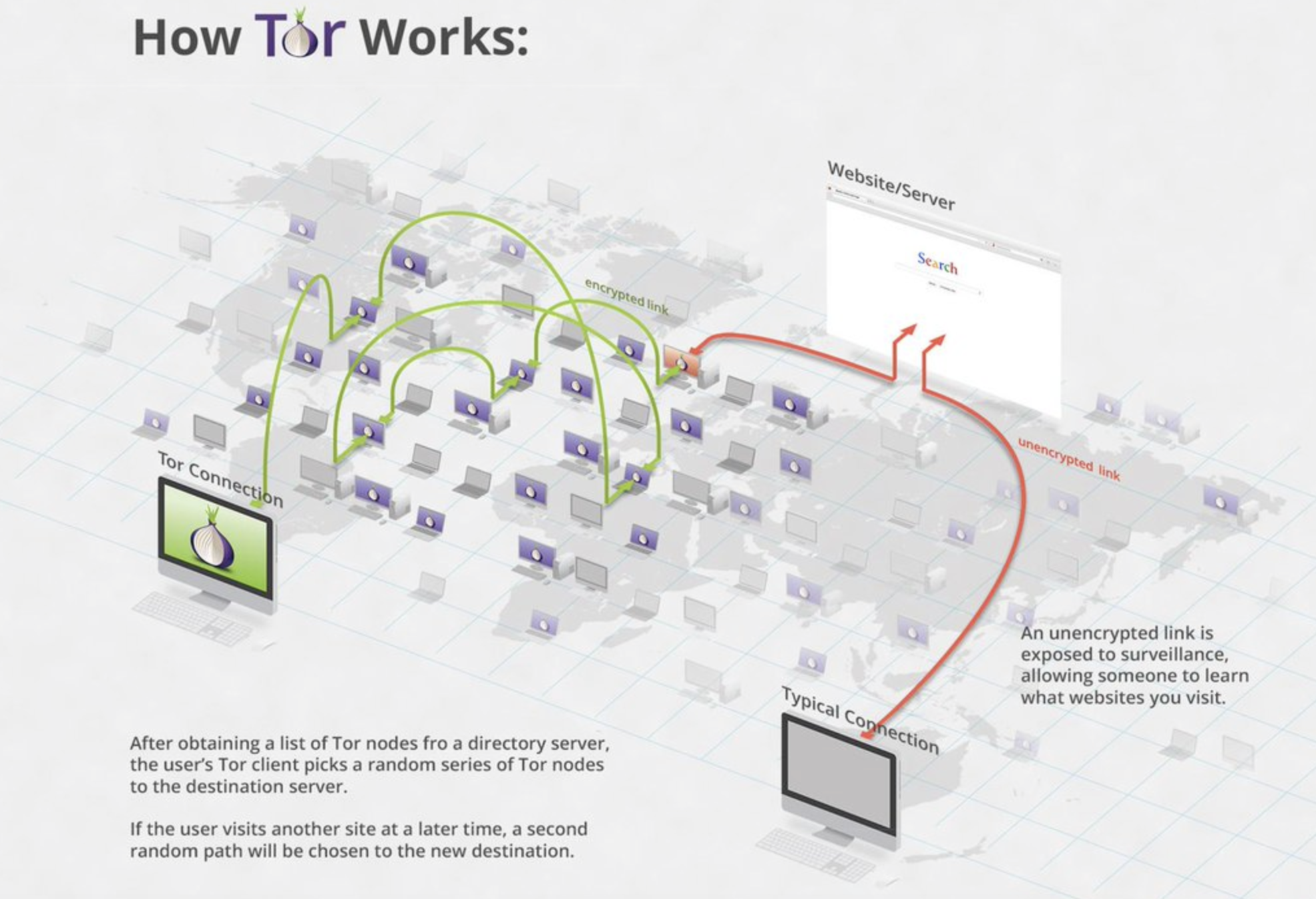

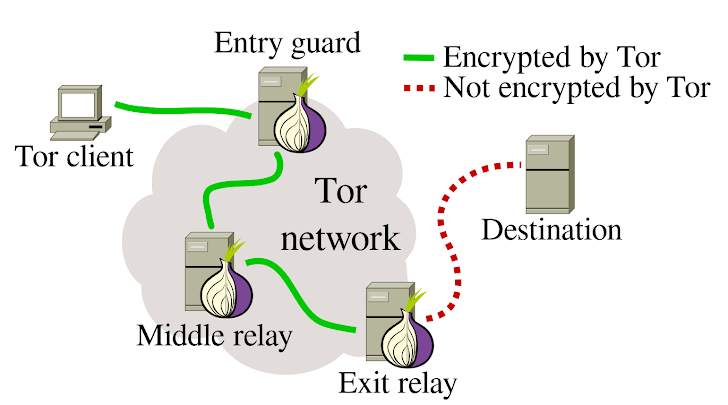

TOR vs NOT

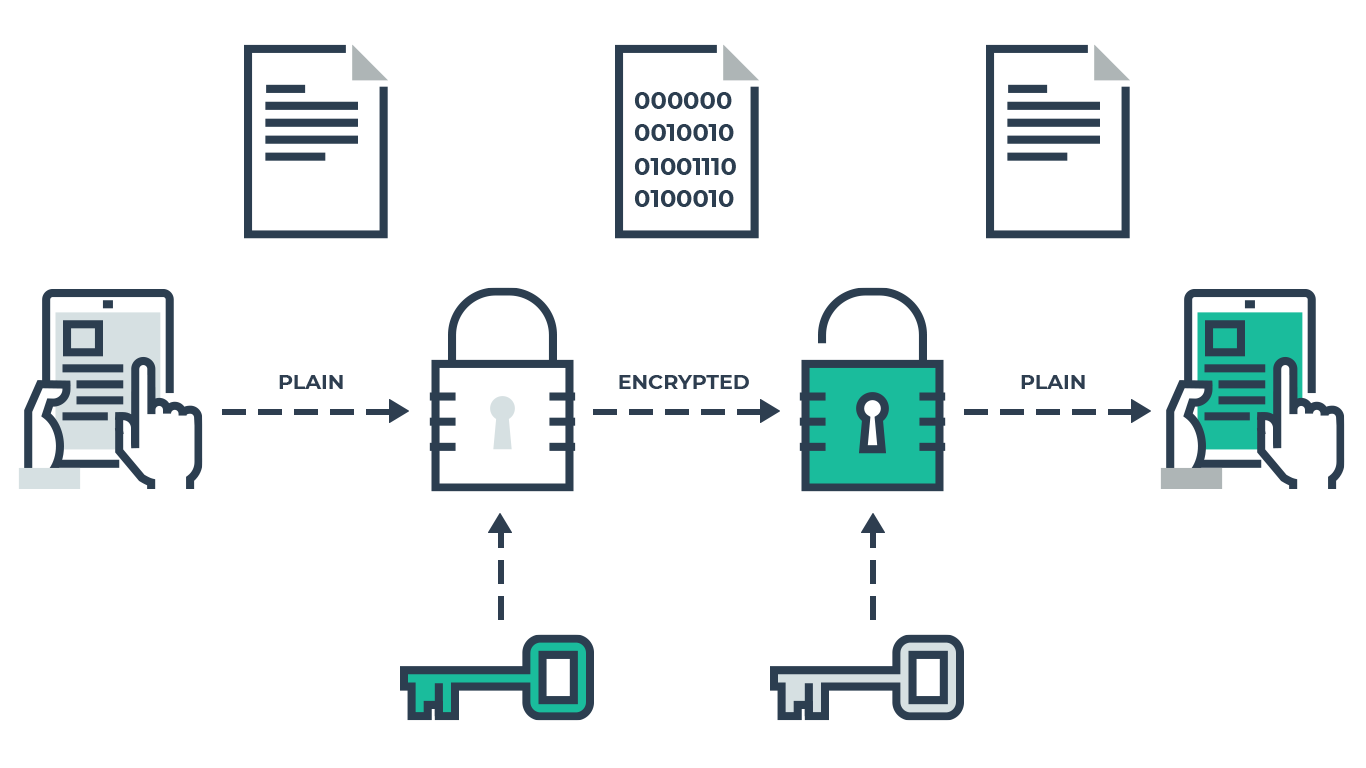

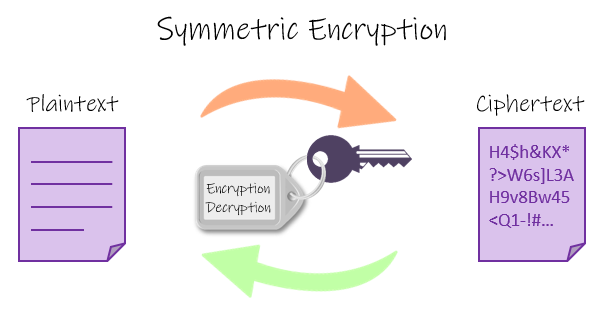

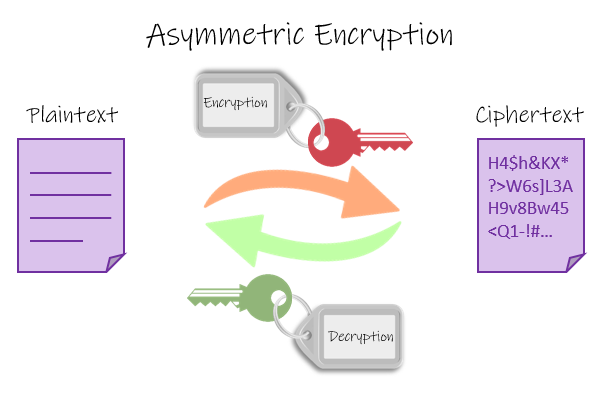

Encriptación

Simétrica

Asimétrica

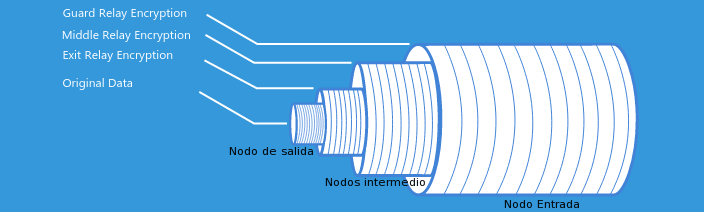

Cebolla

Capas

Arquitectura TOR

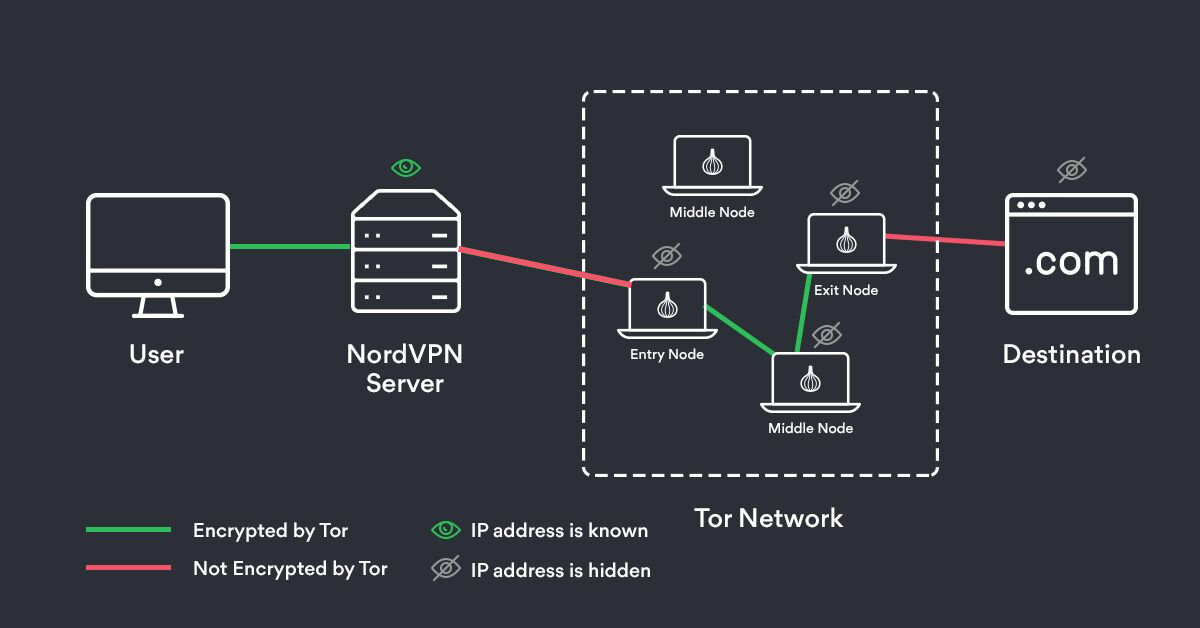

Tor over VPN

Infraestructura

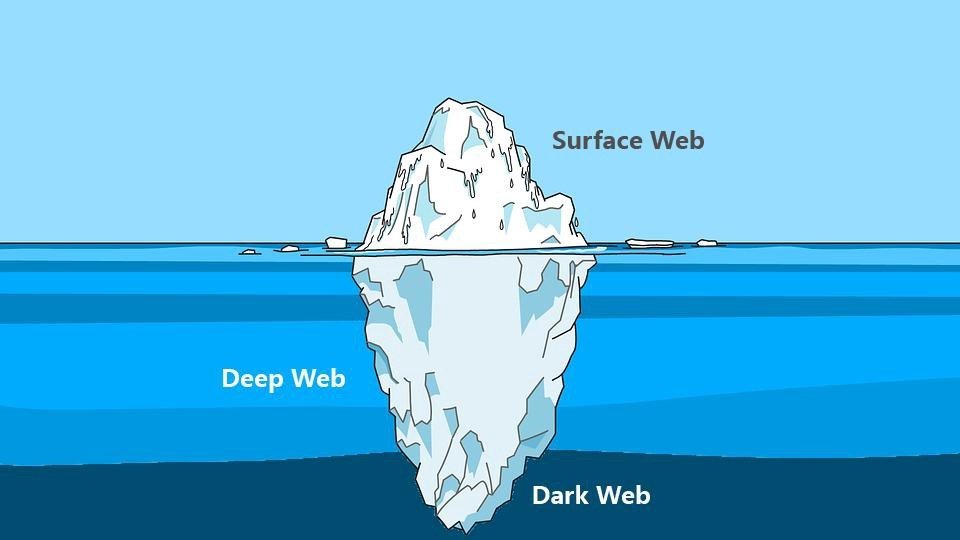

El Iceberg

Conceptos

Relays/Bridges

Data (Relays)

- The Tor Relay Guide

- Bridge

- Entry Node

- Exit Node

- Guard/Middle Node

Trafico

- Inbound

- Outbound

- Hidden Services

SIN DNS

DNS

ICANN

Cada tres meses desde el 2010, los guardianes de las siete llaves se reúnen cuatro veces al año para realizar una especie de ritual de seguridad en el que se actualizan y verifican las claves que les permiten tener acceso al dispositivo que genera todas las claves maestras de Internet, las claves con las que acceder a la base de datos principal del ICANN.

La ICANN tiene siete llaves físicas que reparte a catorce personas, de las cuales siete son portadores "titulares" y los otros siete se quedan como suplentes. Estas llaves dan acceso a cajas de seguridad, dentro de las cuales están las tarjetas criptográficas con las que generar una nueva SKR (Signed Key Response), la cual a su vez contiene nuevas claves que habrá que distribuir por Internet para asegurar los sistemas DNS

Las llaves

TOR & Nodejs

Retos y recetas

Extras

Browser fingerprint

Otras cosas

Milla Extra

Torify - all the things!

- tor-resolve - resolve a hostname to an IP address via tor

- ProxyChains - a tool that forces any TCP connection made to follow through proxy like TOR or any other SOCKS4, SOCKS5 or HTTP(S) proxy.

- TorTunnel - Proxy implementation that build single-hop circuits through Tor exit nodes

- Tails - The Amnesic Incognito Live System

- Shallot - create customized .onion addresses

Recursos

- 📄 How Does Tor Really Work? The Definitive Visual Guide (2019)

- 📖 Deep Web: TOR, FreeNET & I2P - Privacidad y Anonimato

- 📺 MorcillaConf | TOR para Developers 101 con Ulises Gascon

- 📺 CyberCamp | Taller: Cambiando el CuenTOR (Francisco Rodríguez & Manu Guerra)

- 📺 CyberCamp | Hackeando TOR y Freenet (D. Echeverri)

- 📺 Computerphile | Onion Routing

- 📺 CyberCamp | Privacidad y Anonimato en la Red: Uso básico Tor Browser (F. J. Rodríguez)

¡Gracias!

Los sueños son sumamente importantes. Nada se hace sin que antes se imagine.

- George Lucas