Risikoanalyse

Grundlage für qualifizierte Entscheidungen

Inhalt

Was ist eine Risikoanalyse?

Die Risikoanalyse ist Teil des Risikomanagements. Sie identifiziert und bewertet Risiken und ermöglicht somit deren effektive und effiziente Behandlung und Überwachung.

Normen & Standards

Die Risikoanalyse findet sich sowohl in der Welt der ISO als auch der des BSI.

Sie ist Teil des Risikomanagements und verfügt sogar über eigene Standards im Kontext der Informationssicherheit.

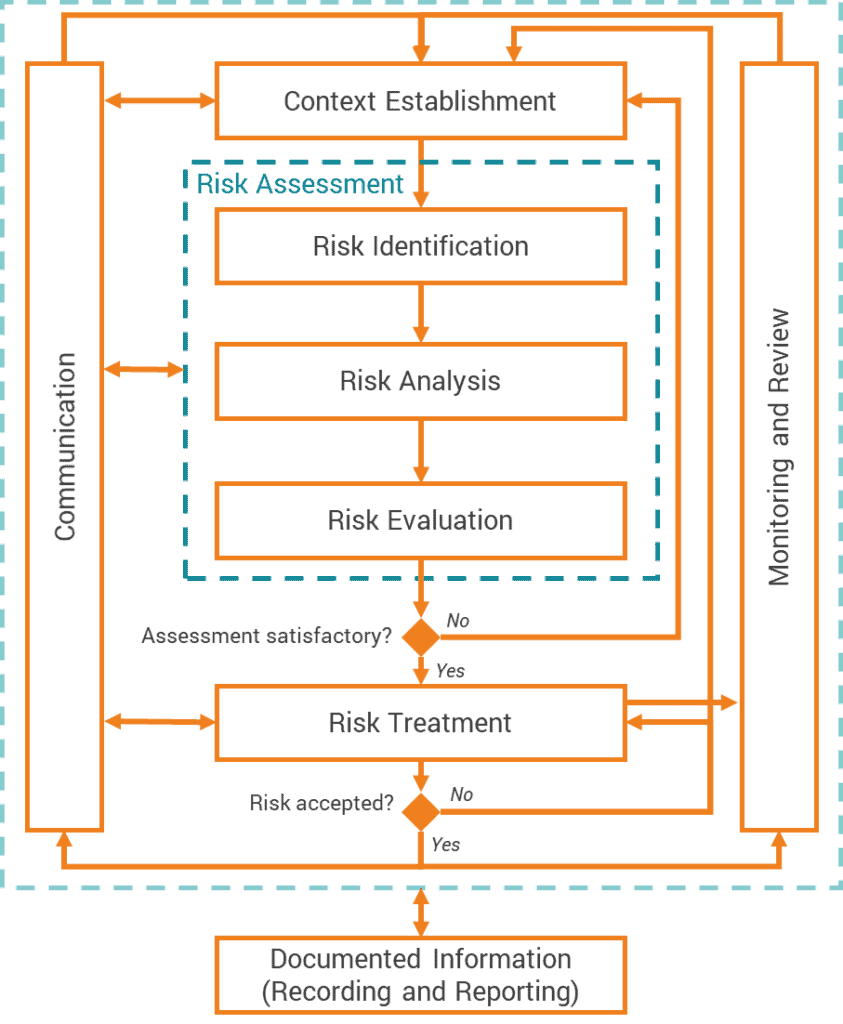

In der Welt der ISO und in Bezug auf Informationssicherheit, ist das Risikomanagement folgendermaßen verortet:

ISO

Die ISO 27001 beschreibt den Aufbau und Betrieb eines ISMS. Dies beinhaltet das Management von Risiken, die sich für unsere Asstes und deren Schutzziele ergeben.

Wie genau diese Management zu gestalten ist, wird in der ISO 27005 ausführlich beschrieben.

ISO 27001 und 27005

Die Risikoanalyse ist nur ein Teil des Risikomanagements in der ISO. Wir betrachten hier aber den gesamten Prozess.

Ziel ist Risiken systematisch zu handhaben und die gewünschte Sicherheit zu erreichen.

Risikoanalyse nach ISO 27005

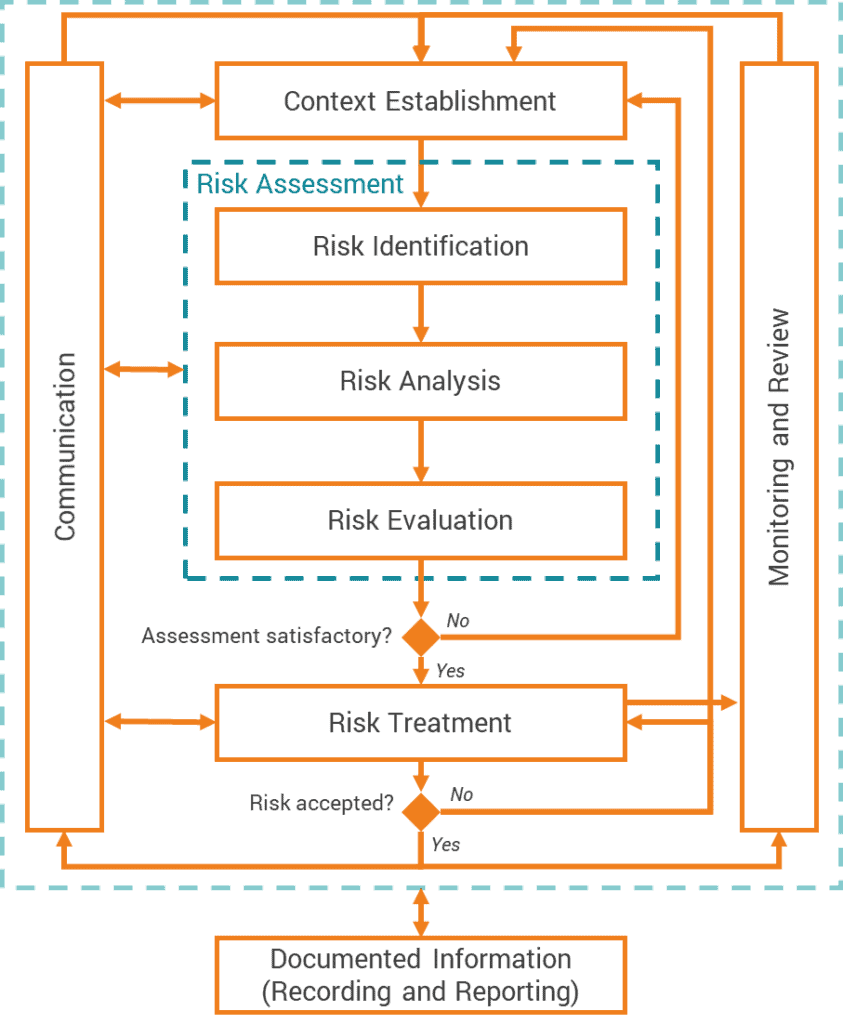

Ähnlich wie bei der ISO ist auch in den BSI-Standards die Behandlung von Risiken so wichtig, dass es einen eigenen Standard erhält.

Die Risikoanalyse bettet sich jedoch anders in das ISMS nach BSI 200-1 ein, als es bei der ISO der Fall ist.

Im BSI ist die Risikoanalyse nur dort notwendig, wo der IT-Grundschutz noch keine allgemeine Bewertung und Behandlung der elementaren Gefahren vorgenommen hat.

Risikoanalyse nach BSI 200-3

Risikoanalyse im ISMS

1

Informations-sicherheitsprozess

wurde initiiert

2

Informationsverbund wurde definiert

3

Strukturanalyse wurde durchgeführt

5

Modellierung wurde durchgeführt

4

Schutzbedarfsfeststellung ist erstellt

6

IT-Grundschutz-Check wurde absolviert

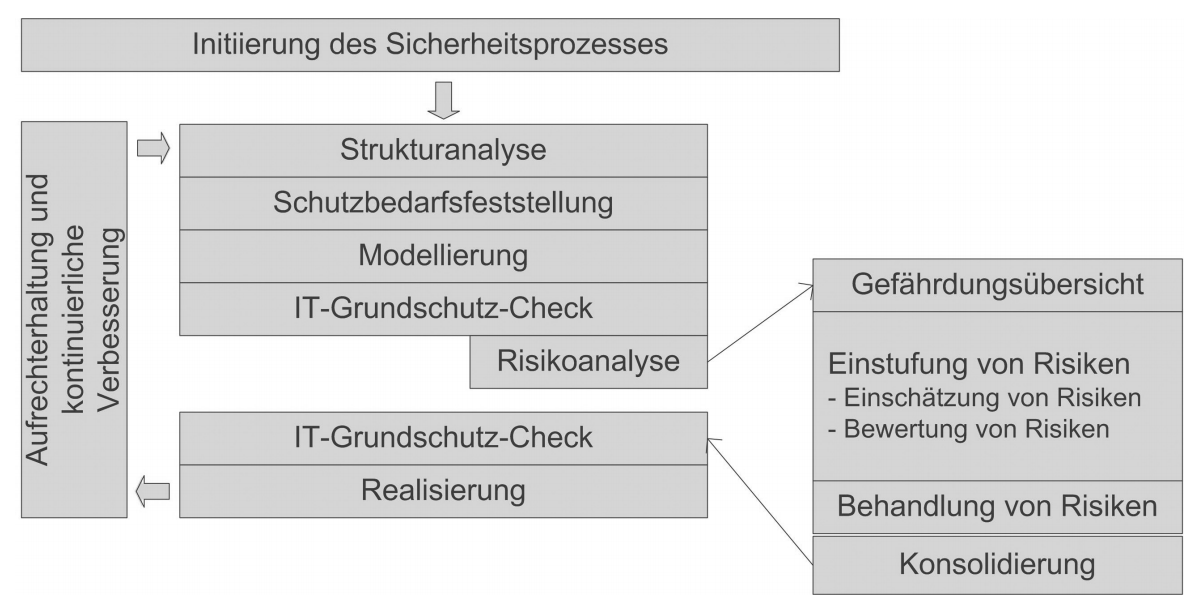

BSI 200-3: Vor der Risikoanalyse

-

Gefärdungsübersicht

-

Einstufung von Risiken

-

Einschätzung

-

Bewertung

-

-

Behandlung

-

Konsolidierung mit anderen Maßnahmen

-

Überführung in den Sicherheitsprozess

Risikoanalyse nach BSI 200-3

Der Prozess

Überwachen

Überprüfung der Risiken durch Sicherheitskontrollen im Betrieb, aber auch regelmäßige Wiederholung der Risikoanalyse im PDCA-Zyklus

Identifizieren

Identifikation von Risiken für die Assets und deren Schutzziele

Bewerten

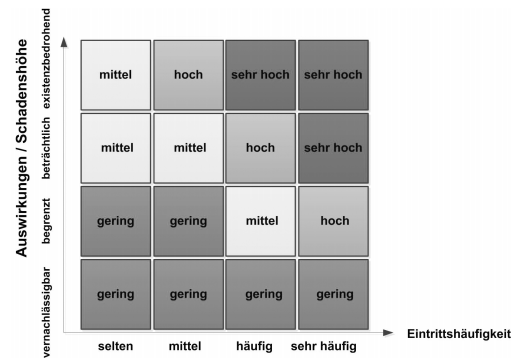

Bewertung der einzelnen Risiken nach Häufigkeit und Ausmaß möglicher Schäden in qualitativen und quantitativen Dimensionen.

Planen

Festlegen der Risikobehandlung (Vermeidung, Minderung, Übertragung, Akzeptanz) und konkrete Maßnahmen

Identifizieren

Überwachen

Bewerten

Planen

Identifizieren

Ermittlung von elementaren Gefährdungen

Identifizieren

Überwachen

Bewerten

Planen

Identifizieren

Ermittlung von elementaren Gefährdungen

Ermittlung zusätzlicher

Gefährdungen

Bewerten

Überwachen

Bewerten

Planen

Identifizieren

Risiko-einschätzung

- Einschätzung für alle Gefahren vornehmen: Häufigkeit und Auswirkung

- Qualitative (gering, hoch / selten, häufig) oder quantitative (5.000 € Schaden, 3 mal/Jahr) Einschätzung möglich

Bewerten

Überwachen

Bewerten

Planen

Identifizieren

Risiko-einschätzung

Risiko-

Bewertung

Planen

Überwachen

Bewerten

Planen

Identifizieren

Risiko-Behandlungs-Optionen

- Vermeidung

- Reduktion

- Transfer

- Akzeptanz

Planen

Überwachen

Bewerten

Planen

Identifizieren

Risiko-Behandlungs-Optionen

Vermeidung

Z. B. durch Umstrukturierung von Prozessen oder Verzicht auf bestimmte Aktivitäten

Planen

Überwachen

Bewerten

Planen

Identifizieren

Risiko-Behandlungs-Optionen

Reduktion

Maßnahmen ergreifen die die Auswirkung oder Häufigkeit reduzieren, bis das Restrisiko akzeptabel ist.

Planen

Überwachen

Bewerten

Planen

Identifizieren

Risiko-Behandlungs-Optionen

Transfer

Das Risiko wird übertragen. Zum Beispiel durch Outsourcing oder das Versichern gegen Schäden.

Planen

Überwachen

Bewerten

Planen

Identifizieren

Risiko-Behandlungs-Optionen

Akzeptanz

Das Risiko akzeptiert. Dafür muss das Risiko nach den Kriterien der Organisation entsprechen.

Überwachen

Überwachen

Bewerten

Planen

Identifizieren

Risiken unter Beobachtung

Veränderung von Risiken

Die meisten Risiken können sich mit der Zeit ändern. Zum Beispiel durch neue Technologien oder veränderte Umweltbedingungen (Unwetterhäufigkeit).

Überwachen

Überwachen

Bewerten

Planen

Identifizieren

Risiken unter Beobachtung

Risikenoanalyse im KVP

Die Risikoanalyse sollte daher regelmäßig im Rahmen des KVP aktualisiert werden.

So bleiben die Maßnahmen effizient und effektiv.

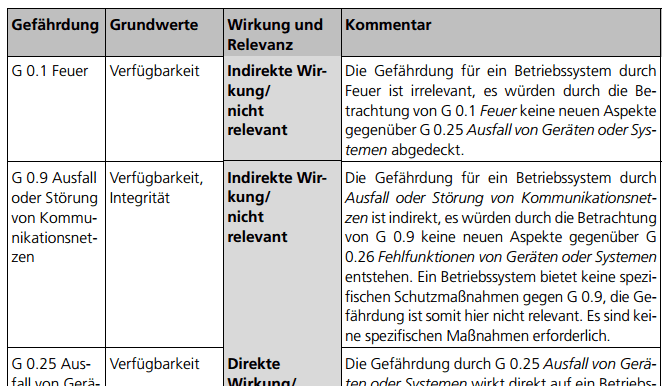

Hands on - Ein Beispiel

Wir erstellen unser ISMS nach IT-Grundschutz. Wir sind schon recht weit im Prozess und haben bereits unsere Modellierung abgeschlossen.

Allerdings bleibt eine Gefährdung, die nicht durch die "elementaren Gefährdungen" abgedeckt ist.

Die Forschungseinrichtung der Organisation forscht an Ratten. Diese könnten durch anfressen von Kabeln Schäden an IT Systemen hervorrufen.

Vorbedingung

- Erfasse die Gefährdung in der Liste "zusätzlicher Gefährdungen"

- Nimm eine Risikoeinschätzung vor und bewerte das Risiko in einer Risikomatrix

- Entscheide Dich für eine angemessene Risikobehandlung und beschreibe sie konkret

Aufgabe

Im Folgenden findest Du drei "Anwendungen". Bei den ersten beiden musst Du auf "Run pen" klicken, um sie zu starten.

Lies alle Texte aufmerksam durch.