DMZ

rede de perímetro

Filipe Raiz

Marciano Moura

O que é dmz?

- DMZ, em segurança da informação, é a sigla de DeMilitarized Zone ou "zona desmilitarizada", em português.

- É uma pequena rede situada entre uma rede confiável e uma não confiável, geralmente entre uma rede corporativa e a Internet.

-

É um conceito e não um software ou hardware. Surgiu a partir da necessidade de prover uma camada adicional de segurança à rede.

Qual a sua função?

-

Manter todos os serviços que possuem acesso externo (tais como servidores HTTP, FTP, de correio eletrônico, etc) separados da rede local, limitando assim o potencial dano em caso de comprometimento de algum destes serviços por um invasor. Para atingir este objetivo os computadores presentes em uma DMZ não devem conter nenhuma forma de acesso à rede local.

Política de segurança

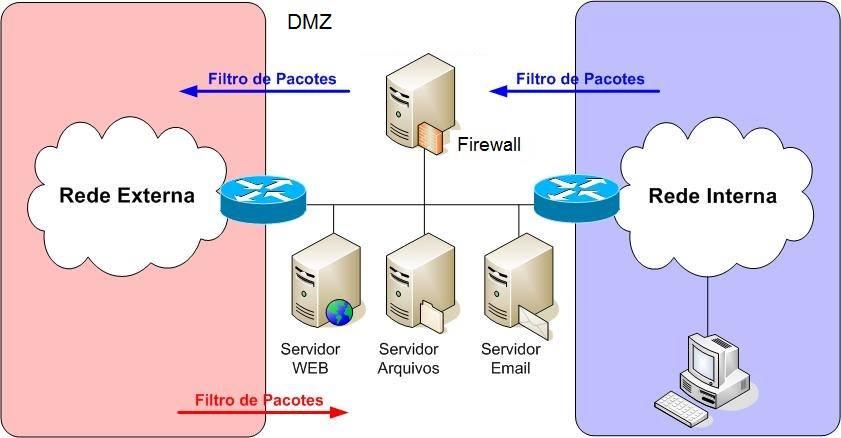

(MODELO DA POLITICA DE SEGURANÇA APLICADA NO DMZ)

-

Tráfego da rede externa para o DMZ autorizado;

-

Tráfego da rede externa para a rede interna proibido;

-

Tráfego da rede interna para o DMZ autorizado;

-

Tráfego da rede interna para a rede externa autorizado;

-

Tráfego do DMZ para a rede interna proibido;

-

Tráfego do DMZ para a rede externa recusado.

arquitetura de uma dmz

arquitetura (cont.)

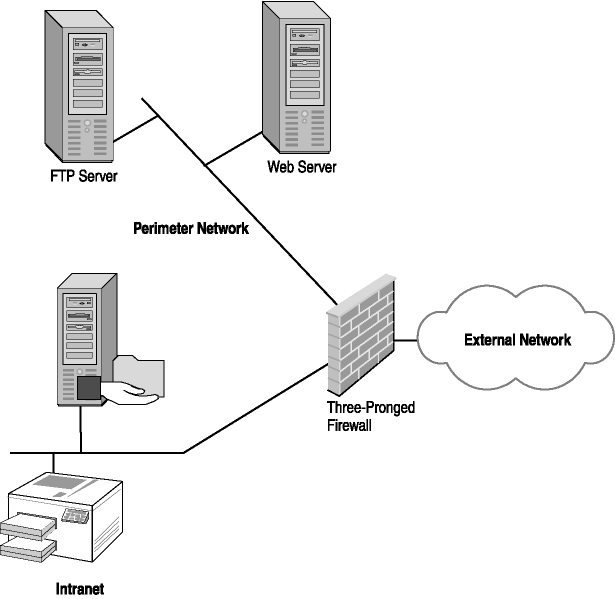

- Three-Pronged Firewall - Consiste em utilizar um firewall com 3 pontos de rede (rede privada, pública e DMZ);

arquitetura(cont.)

-

Multiple Firewall DMZ - São utilizados diversos firewalls para controlar a comunicação entre as redes (rede privada, pública e DMZ)

implementação de uma dmz

Uma DMZ pode ser implementada com filtros de rede , estes filtros são responsáveis por realizar o controle de acesso do que entra e do que sai da DMZ.

Os filtros podem ser do tipo:

-

Packet filtering

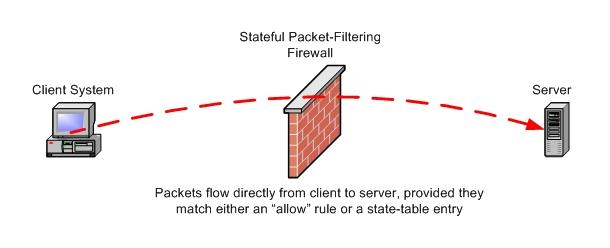

- Stateful packet filtering

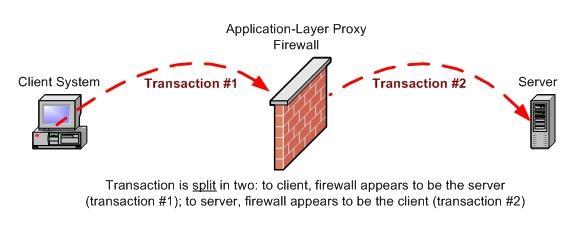

- De cache como servidores de proxy conhecidos como ALGs (Application Layer Gateway).

Packet filtering

Limita o tráfego dentro da rede baseado no destino e na origem de endereços IPs, portas e outras flags que podem ser utilizadas na implementação das regras de filtro.

Stateful packet filtering

Filtra o tráfego baseado no destino e na origem, também realiza uma inspeção de pacotes que permite o armazenamento de dados de cada conexão em uma tabela de sessão,essa tabela serve como ponto de referência para determinar se os pacotes pertencem a uma conexão existente ou se são pacotes de uma fonte não autorizada.

ALGs (Application Layer Gateway)

As ALGs funcionam no nível da aplicação e interceptam e estabelecem conexões dos hosts da rede interna com a rede externa, autorizando ou não a conexão.

considerações finais

Equipamentos para implementação de uma DMZ, podemos utilizar:

- Roteadores com sistemas de segurança avançado

- Servidores Linux

- E outros equipamentos específicos

dmz

By Filipe Raiz

dmz

- 720