Criptografia

¿Que es?

Metas de la criptografia

- Integridad

- Confidencialidad

- Autenticacion

- No repudio

Algoritmos segun naturaleza

- Sustitucion

- Transposicion

Segun clave usada

- Simetricos

- Asimetricos

- Irreversibles

Segun el numero de simbolos cifrados

- Bloque

- Flujo

Algoritmos simetricos

Ejemplos

- DES

- 3DES

- AES

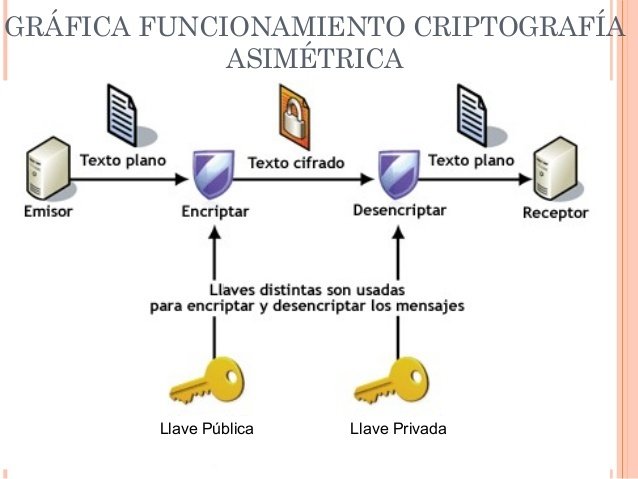

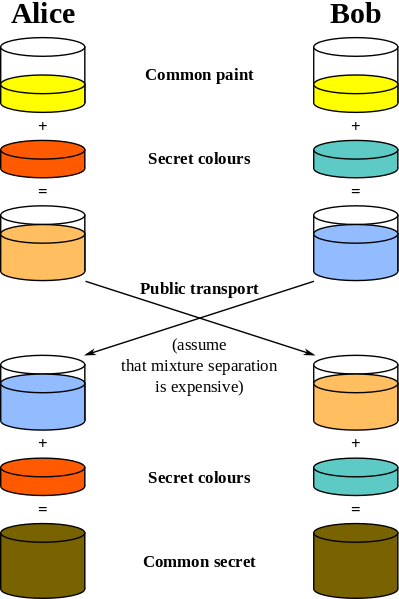

Algoritmos Asimetricos

Ejemplos

- Diffie Helman

- RSa

Funcion Hash

Mas usadas

- MD5

- SHA-1

Salt

Ejemplo

cipher = OpenSSL::Cipher.new 'AES-128-CBC'

cipher.encrypt

iv = cipher.random_iv

pwd = 'some hopefully not to easily guessable password'

salt = OpenSSL::Random.random_bytes 16

iter = 20000

key_len = cipher.key_len

digest = OpenSSL::Digest::SHA256.new

key = OpenSSL::PKCS5.pbkdf2_hmac(pwd, salt, iter, key_len, digest)

cipher.key = key

Now encrypt the data:

encrypted = cipher.update document

encrypted << cipher.finalAmenazas

- Virus

- Troyanos

- Phishing

- Spam

- Backdoor

- Keylogger

- Hijacking

PTES penetration testing execution standard

- Preacuerdo

- Recoleccion de informacion

- Modelado de amenazas

- Analisis de vulnerabilidades

- Explotacion

- Post explotacion

- Reporte

Kali Linux

Herramientas

- Aircrack-ng

- Wireshark

- Nmap

-

John the Ripper

-

Metasploit

Aircrack

- Aircrack-ng (descifra la clave de los vectores de inicio)

- Airodump-ng (escanea las redes y captura vectores de inicio)

- Aireplay-ng (inyecta tráfico para elevar la captura de vectores de inicio)

- Airmon-ng (establece la tarjeta inalámbrica en modo monitor, para poder capturar e inyectar vectores)

deck

By gabrielc

deck

- 691