Mauvaise configuration de sécurité

Elève 1 - Elève 2 - Elève 3

Sécurité des applications web - Vincent Mazenod - 15 octobre 2024

Sommaire

Démonstrations

Présentation des failles et des risques

Mesures de protection

Permissions mal configurées

Accès à des ressources sensibles

Lire - Exécuter - Modifier des fichiers critiques

Compromet l'intégrité, la confidentialité et la disponibilité des données

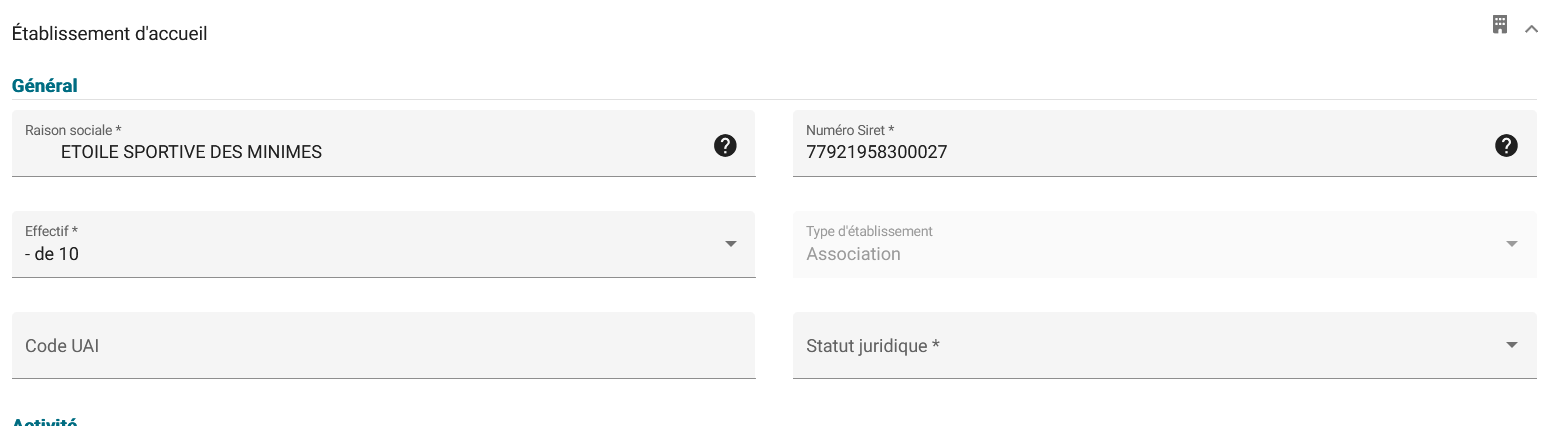

Modification du Siret pour toutes les autres conventions de stage

Fonctionnalités inutiles

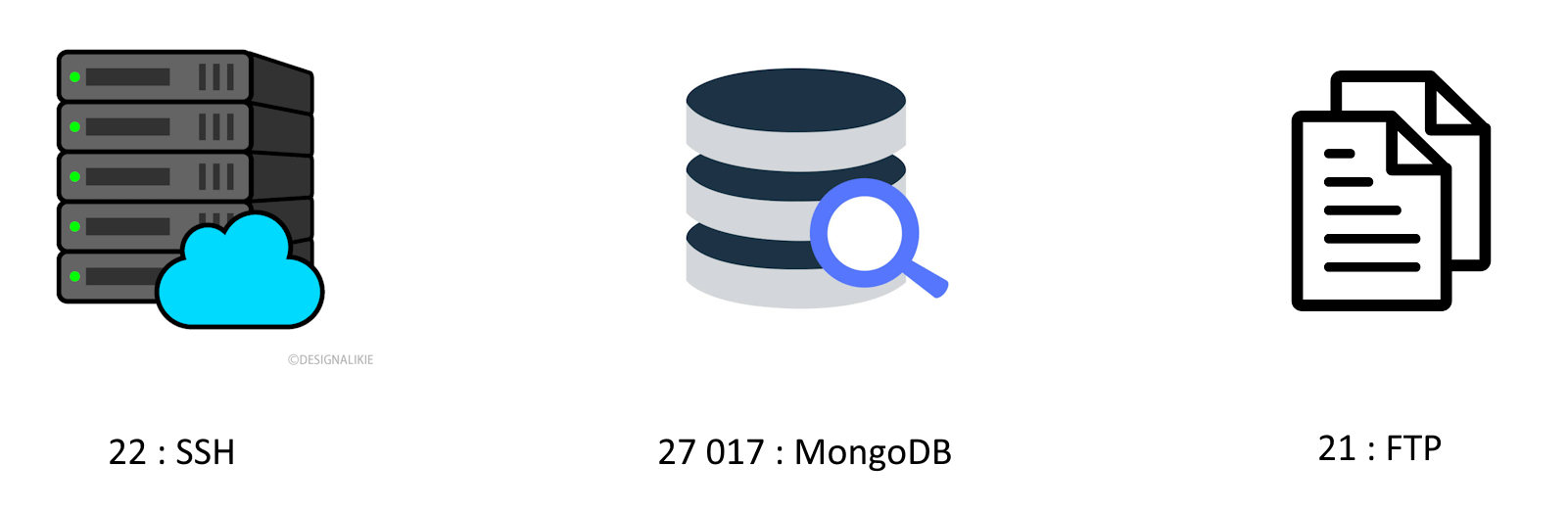

Augmente la surface d'attaque

Mauvais ports ouverts sur Internet

Plus de failles présentes - Gestion des vulnérabilités plus complexe

Configuration par défaut connues des attaquants

Pénétration du système facilitée

Expose des privilèges administratifs non nécessaires

Non modification des identifiants par défaut

Configuration de base non modifiée

Plus de 27 000 bases de données MongoDB exposées sur Internet

/!\ Pas de password admin /!\

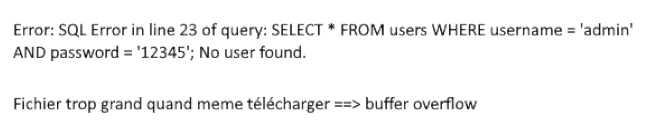

Mauvais traitement des erreurs

Possible divulgation d'informations sensibles sur la structure du système

Connaissances des technos, des chemins de fichiers

Affichage de message d'erreur trop précis à l'utilisateur

Mauvaise gestion des exceptions

Politique de mot de passe trop faible

Mot de passe trop faible facilement compromis

Attaque par bruteforce / dictionnaire

Potentielle fuite des ID admin ou utilisateurs

Vulnérabilités connues non corrigées (CVE)

Exécution de code distant - Bypass des permissions - Chiffrement daté

Utilisation d'exploits disponibles publiquement compromettant les systèmes

Version d'un logiciel obsolète

/etc/shadow

It's showtime !

Lire la documentation !

Principe du moindre privilège

- Accès restreint

- Fonctionnalités désactivées

- Segmentation du réseau

- Fermeture des ports non-utilisés

Les gestes simples

- Mettre à jour les logiciels

- Réutiliser ce qui fonctionne déjà

- Tester ses mots de passe

- Faire des messages d'erreurs pertinents

Sources

Présentation - Mauvaise configuration de sécurité

By majoc76909

Présentation - Mauvaise configuration de sécurité

- 271