Cybersecurity

簡介和一些酷東東.

Claire

- 北資一六社長 x 網管

- 競程是舊愛 而且我很爛

- 新歡大概是資安

- 但我都只打水題

樹枝爆肝仔

Who am I

- slides.com中文字體很怪所以可能隨機掉落英文

- 講義

Warning

1

Environment

3

CTF Intro

5

References

2

Cybersecurity Intro

4

Resources

Index

Environment

Windows

- https://support.broadcom.com/

- VMware Workstation Pro 25H2 for Windows

- 右鍵選 Run as Administrator

- 看指令做事,裝好後點開他

Windows

- Create a New Virtual Machine 選 Custom (advanced)

- Virtual Machine Hardware Compatibility:Workstation 8.x

- 點一下 VMware 那個下載

- Browse:選剛剛下載的 .ova

- Guest Operating System:Linux,選最新的 Debian X.x 64-bit

- Virtual Machine Name:Kali Linux

- Processors:各2

- Memory:2GB

- Network Connection:Use network address translation (NAT)

- I/O Controller Types:LSI Logic (Recommended)

Windows

- Virtual Disk Type:SCSI

- Disk:create a new virtual disk

- Disk Size:如果有空間的話盡量選到 80 GB,選 Split virtual disk into multiple files

- Disk File:Next,Finish

- Don’t show this page again,Close

- 按 Edit virtual machine settings

- Display:把 Accelerate 3D graphs 關掉

- 上面選到 Options - Power:Report battery information to guests

- Shared folders:Always enable

- VMware Tool:Synchronize guest time with host

MacOS

- https://support.broadcom.com/

- VMware Fusion Pro 25H2 for Mac

- 打開 VMware Fusion,Install from disc or image 選 Installer

- Choose Operating System:Linux,選最新的 Debian

資安是什麼?

資安是什麼?

Microsoft:資訊安全 (通常簡稱資安) 是一組安全性程序和工具,可廣泛地保護敏感性企業資訊,以免發生使用不當、未經授權的存取、中斷或毀損等狀況。

資安是什麼?

- 被上傳到雲端或電腦的資訊若沒有受到妥善的安全管理,可能會被惡意的駭客隨便瀏覽,甚至篡改或竊取

- 資訊安全:對這些機密的資訊進行保護的機制和技術

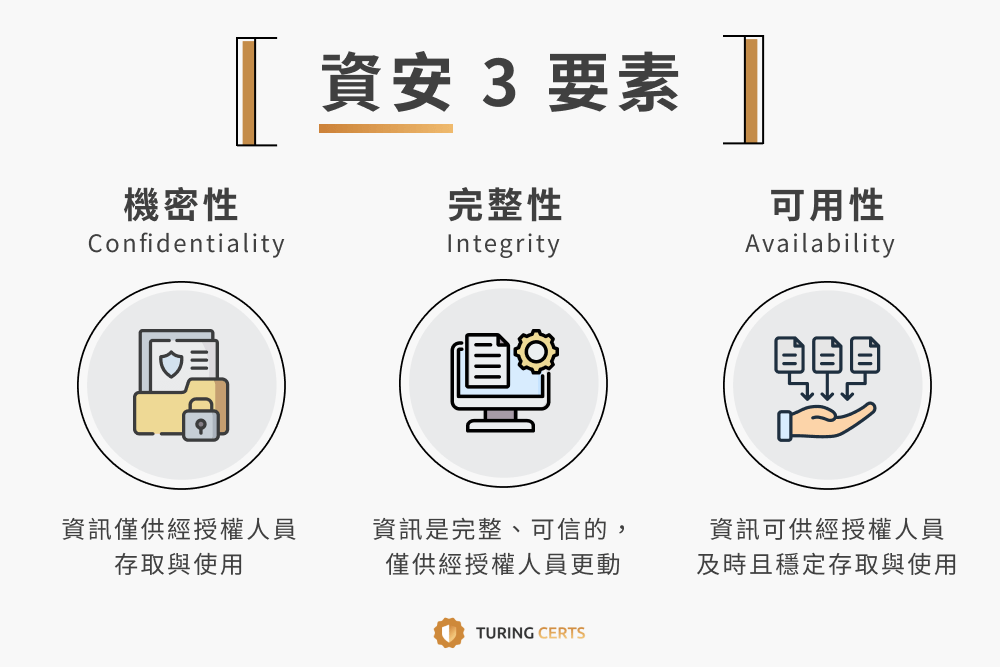

CIA 資安三要素

- 美國國家標準暨技術研究院(NIST)定義的

- Confidentiality 機密性

- Integrity 完整性

- Availability 可用性

What is CTF?

What is CTF?

- Capture The Flag, CTF

-

前身:傳統黑客間的比拼遊戲

-

起源於 1996 年 DEFCON 全球黑客大會

What is CTF?

- 考驗資安的比賽

- 目標:獲得flag

- 一段字串

- 固定的格式

- ex. picoCTF{...}

- 假flag

- L337

Categories

- Web 網頁

- Reverse 逆向工程

- Pwn(Binary Exploitaion) 二進制漏洞利用

- Crypto 密碼學(簡稱數學)

- Forensics 分析各種資訊(通靈之一)

- Misc 不知道要分哪的(通靈之二)

Competition Types

-

Jeopardy

- 簡稱:通靈遊戲

-

根據題目指示

或你的第六感找到flag -

每題有不同分值

- 動態分數

- 我只打過這個

Competition Types

-

Attack and Defense

- 每一個隊伍有主機,提供有一堆洞的服務

- 修好自己的

- 攻擊別人的

-

King of the Hill

- 主辦方提供一個服務

- 佔領並維護他

- 佔領時長越久越多分

Resources

Resources

- 先去註冊picoCTF

References

-

https://slides.com/ioker

-

https://slides.com/jellyyfish

-

https://support.broadcom.com/

-

https://knowledge.broadcom.com/external/article/315638/download-and-install-vmware-fusion.html

-

https://knowledge.broadcom.com/external/article/344595/downloading-and-installing-vmware-workst.html

-

https://www.kali.org/docs/virtualization/install-vmware-guest-vm/

-

https://www.kali.org/docs/virtualization/install-vmware-silicon-host/

-

https://www.microsoft.com/zh-tw/security/business/security-101/what-is-information-security-infosec

-

https://turingcerts.com/zh/information-security/

-

https://www.ithome.com.tw/news/102969

-

https://ctf-wiki.org/zh-tw/

-

https://hackmd.io/@ntouind/ctf-intro

Thank You!

Cybersecurity

By Claire Pan

Cybersecurity

- 145