Domaine

Cybersécurité

2022 – 2024

Les applications c'est bien mais...

Étude Accenture: Le coût du cybercrime 2019

2020 : 1 T$ / 2021 : 6 T$ (Clusit, Cybertech Europe 2022)

En France

communiqué (4/2022)

Enjeux liés à la sécurité des données

Cycle de la cybersécurité

- Développeur de solutions de sécurité

- Auditeur

- Consultant

- Réponse à incidents

- Architecte système et réseau

- Responsable projet

- Ingénieur d’affaires

- Responsable de la sécurité des systèmes d’information

- ...

Métiers

- Comprendre les enjeux liés à la sécurité des données au sens large et les moyens techniques permettant la protection de celles-ci

- Développer des applications web, mobiles et embarquées en prenant en compte les bonnes pratiques liées à la fiabilité et à la sécurité

- Bâtir des architectures système et réseau sécurisées

- Identifier les aspects sécurité d’un système d’information, analyser les risques et définir des politiques de sécurité en relation avec les réels besoins et moyens des entreprises

- Savoir mettre en œuvre les moyens de protection nécessaires, évaluer leur efficacité, analyser une intrusion, reconstituer un scénario d’incident

Compétences

Équipements

labo C453

CyberRange

Partenaires et intervenants

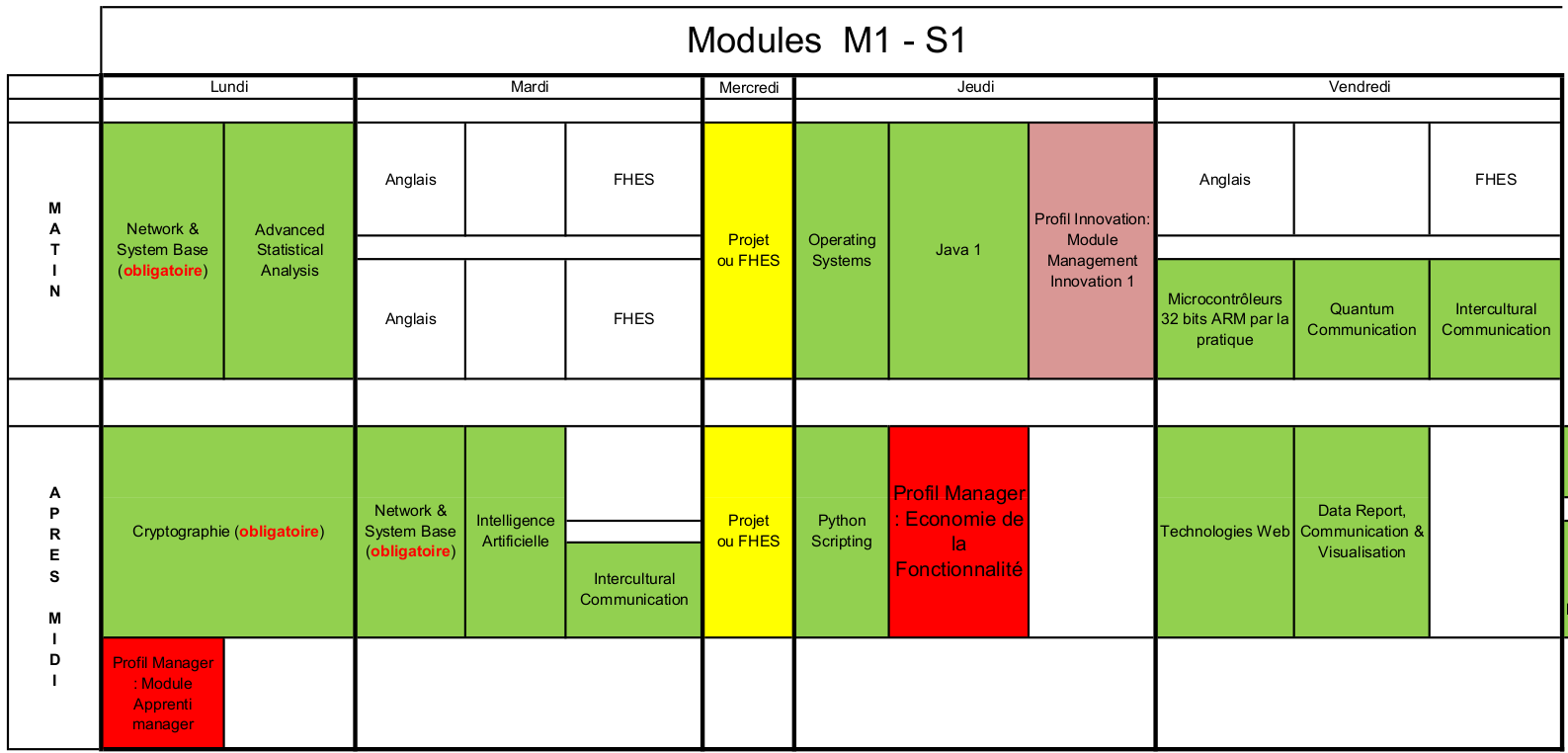

Choix de modules

Selon le profil choisi (MB = 3 ECTS, MO = 2 ECTS)

- Expert : 31 ECTS du domaine dont 8 MB

- Manager : 24 ECTS du domaine dont 6 MB

- Innovation : 25 ECTS du domaine dont 6 MB

- Ingé affaires: 21 ECTS du domaine dont 6 MB

Modules de base S1

- Networks and Systems Base (obl)

- Cryptography (obl)

- Java 1 (ex-CSI/CNB) / Android (ex-CIR)

- Operating Systems

- Python Scripting

- Web Technologies (ex-CSI)

- Advanced Statistical Analysis

- Data Report, Communication & Visualisation (ex-CIR,CSI)

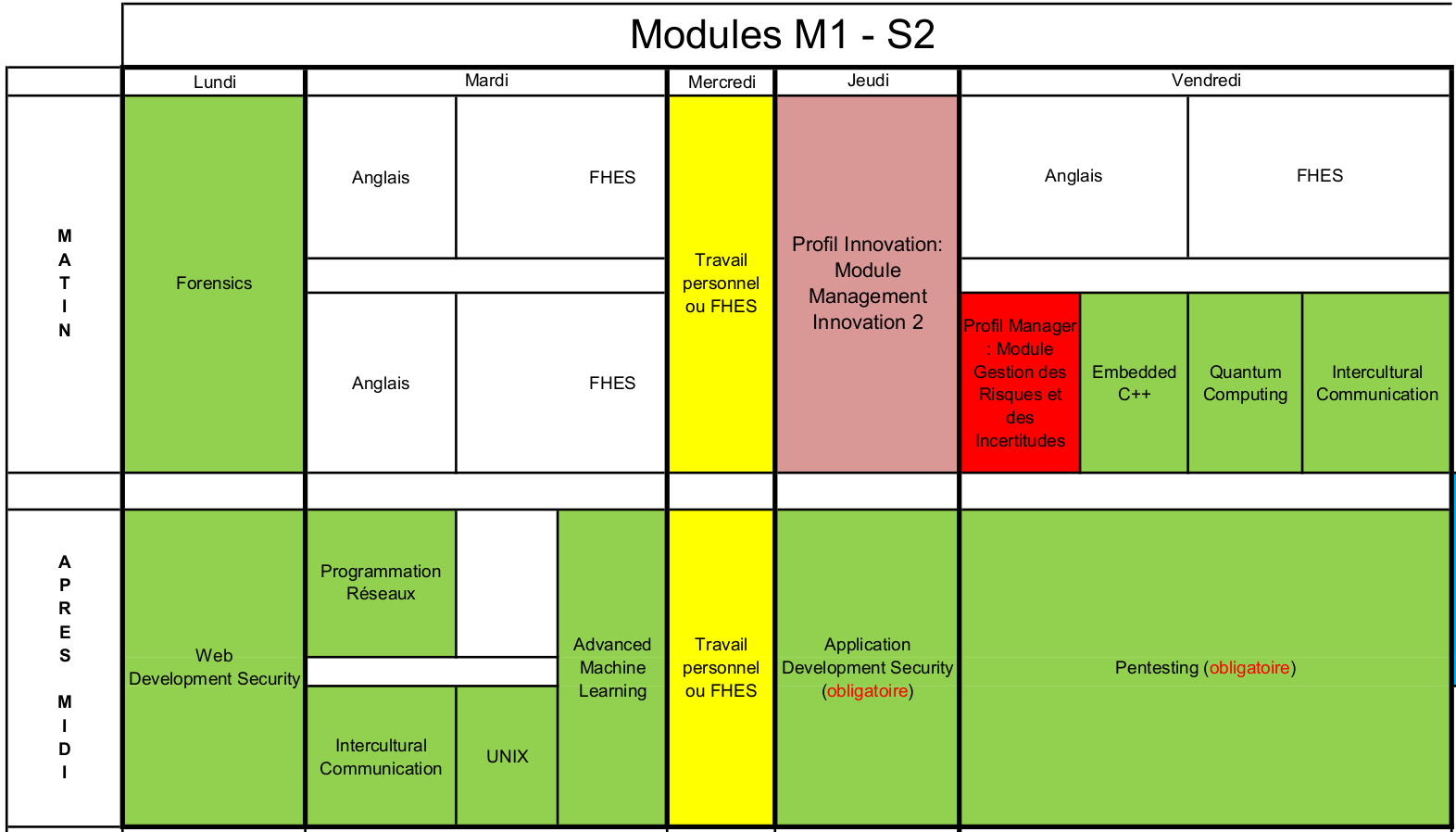

Modules de base S2

- Vulnerability Analysis (obl)

- Pentesting (obl)

- Forensics

- Software Quality

- Artificial Intelligence

- Advanced Machine Learning

- Parallel Programming (ex-CIR)

Modules d'ouverture

- Quantum Communication

- Microcontrôleurs ARM

- Quantum Computing

- Network Programming

- Blockchain Applications

- C++

- UNIX

- Intercultural Communication, LV2, PR

Modules M2 2022 – 2023 à titre indicatif

- Secure Networks Architecture

- Management of IT Risks

- Advanced Networks

- Cloud Computing Architecture

- Data Science

- Urbanisation et gestion des services IT

- Green IT

- Sécurité des données personnelles

- Hardware AI

Planning S1

Planning S1 (ex-CIR)

Planning S2

Planning S2 (ex-CIR)

Ingénieur d'affaires en Cybersécurité

Pour s'entraîner...

Questions générales ?

(n'hésitez pas à discuter avec moi pour questions spécifiques à votre parcours...)

Teams / C664

Présentation domaine Cybersécurité

By Gabriel Chênevert

Présentation domaine Cybersécurité

10 juin 2020

- 936