Info Leakage

Whoami la

-

輔大資工四乙 – 黃品翰 ( halloworld )

-

blog: blog.halloworis.me

-

-

NISRA 核心幹部吧

-

AIS3

-

AIS3 2019(Crypto)

-

AIS3 2020(網頁安全)

-

-

榮耀資戰決賽(一般組)

-

~~歡迎有興趣的一起打CTF~~

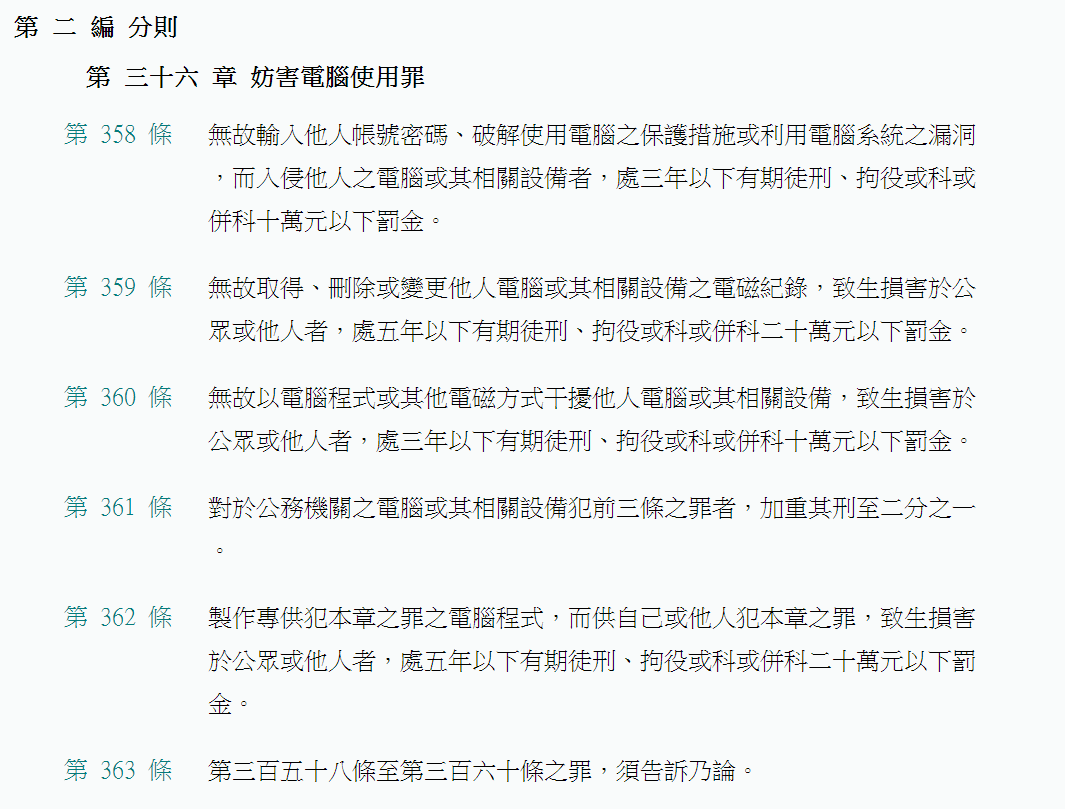

Warning

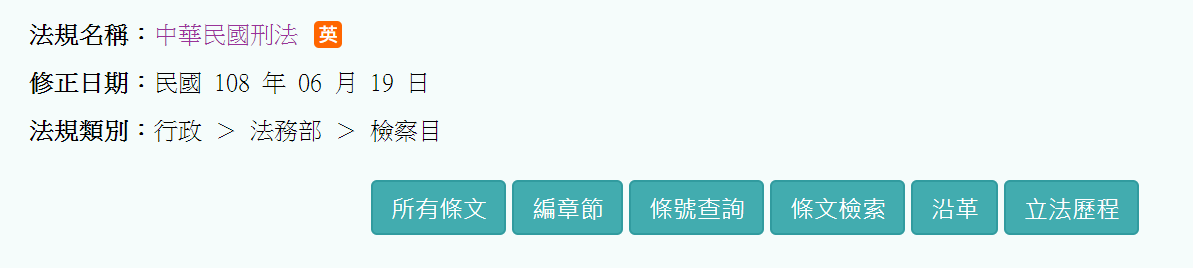

先來看點輕鬆的

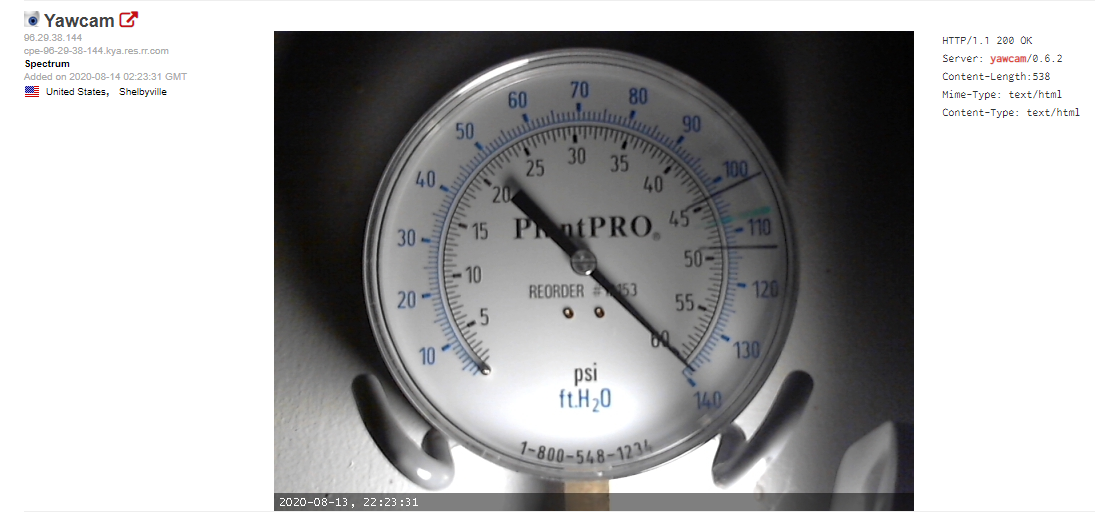

我們只想看狗狗而已

絕對不會做壞事

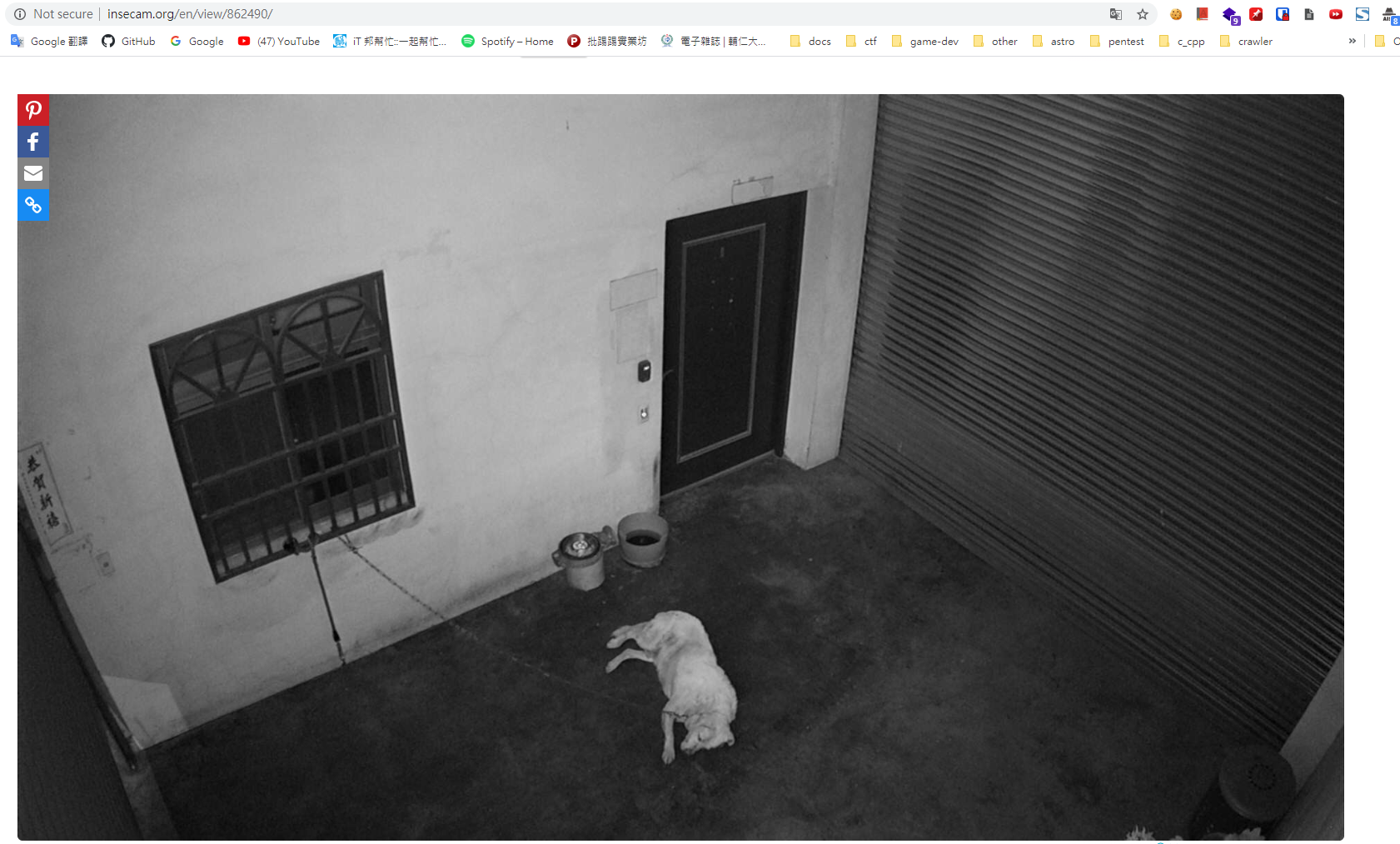

再來看一個

大多數資訊洩漏的原因

- 沒有設定權限、密碼?

- 忘了、疏忽了

- 根本就沒意識到

- 然後就有各種資料跟webcam可以看了😎

我就不設定

常見的資訊洩漏

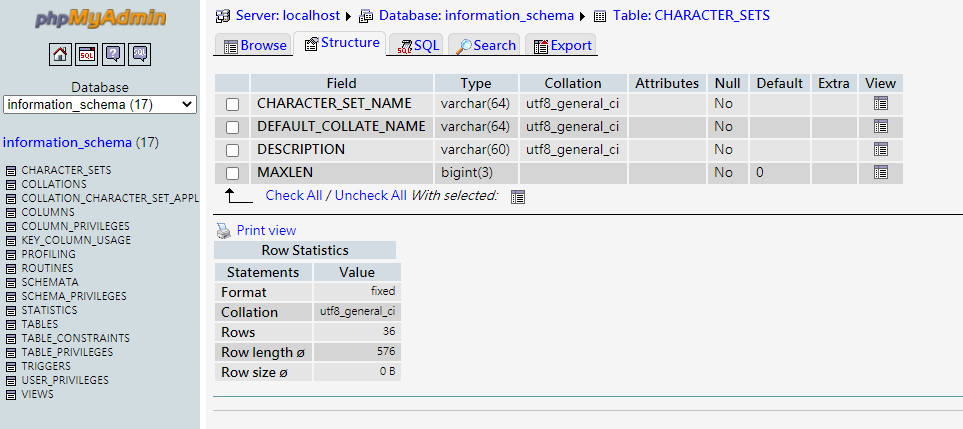

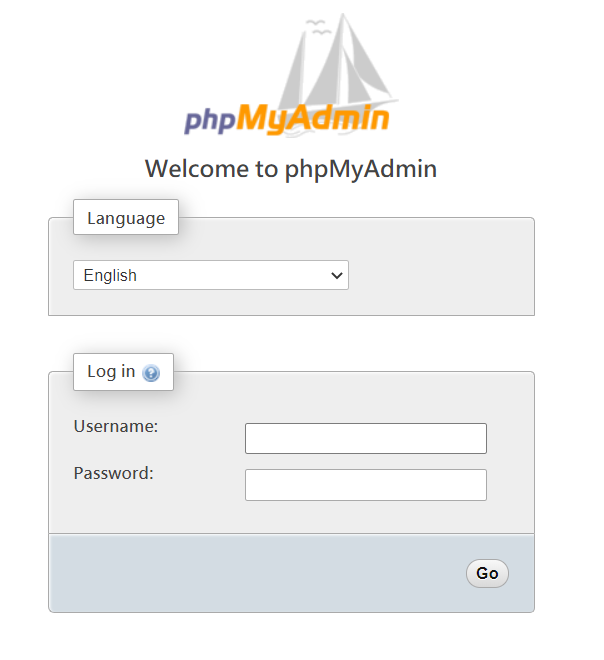

管理介面 - phpmyadmin

後台裸奔的風險

- 後臺通常檢查沒那麼嚴格

- 駭客能瘋狂爆密碼

- 套件可能有已知的漏洞

- 版本過舊,年久失修

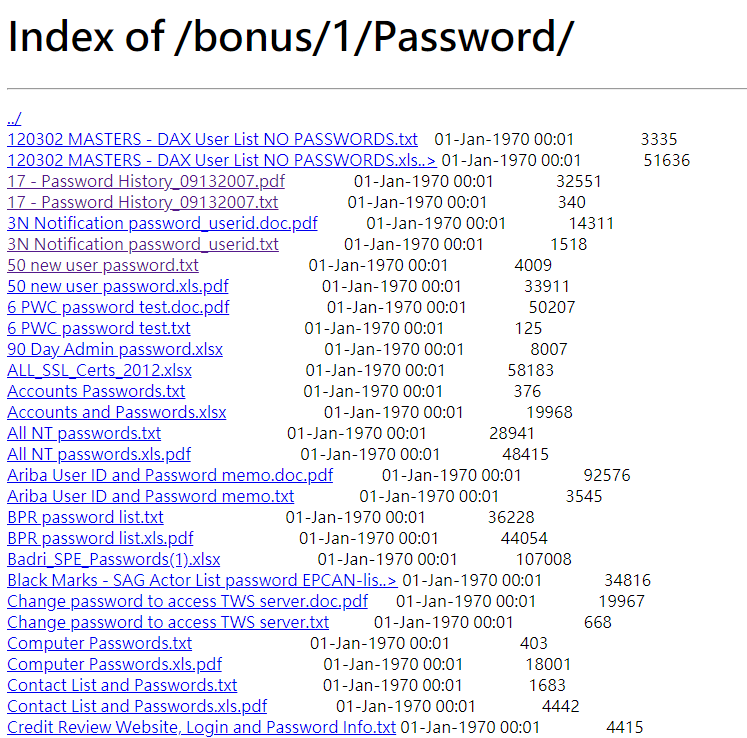

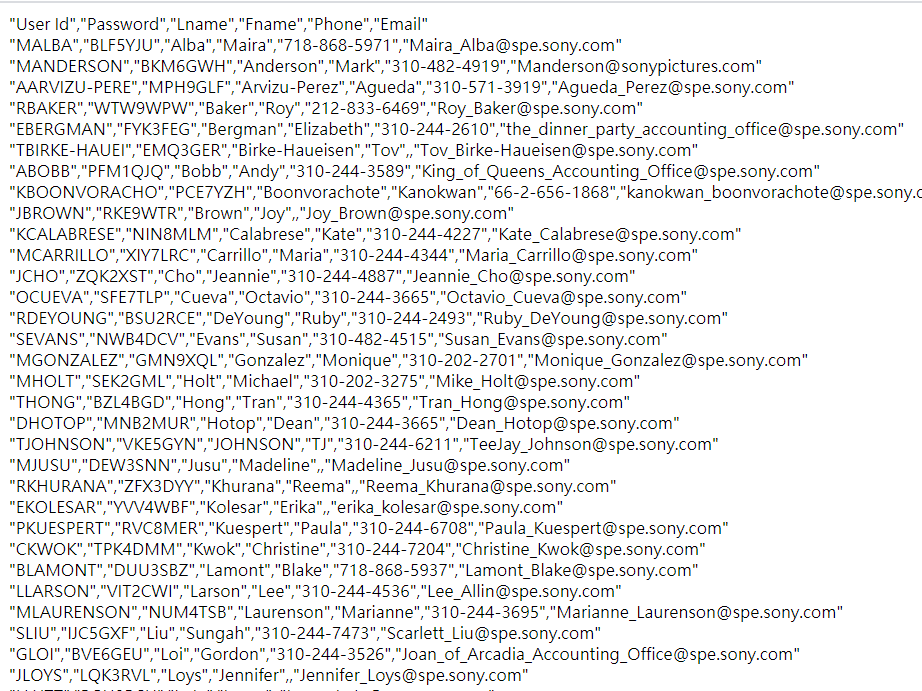

目錄 Index of

權限忘了關,東西爽拿

- 拿設定檔(搞不好裡面有帳號、密碼)

- 個資可能也存在裡面

- 了解整個電腦的目錄結構,進而作攻擊

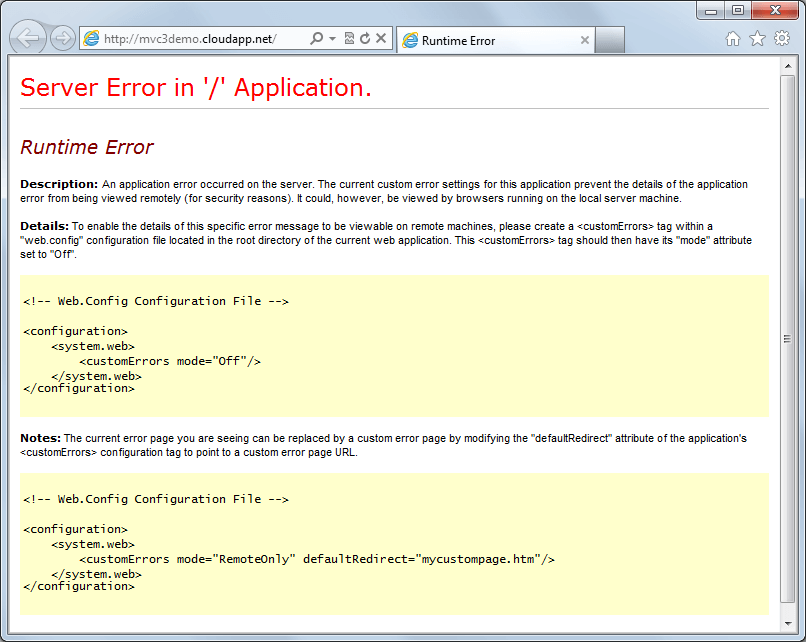

Error Log

錯誤訊息,情報蒐集

- 得知檔案路徑或結構

- 程式碼可能也跟著噴出來,了解程式邏輯

- 洩漏設定檔的內容

怎麼找呢?

Google Dork

-

又稱Google hacking

-

透過Google的強大搜尋語法

-

有漏洞的網頁、程式碼

-

搜出機敏資料,文件的好方法😃

-

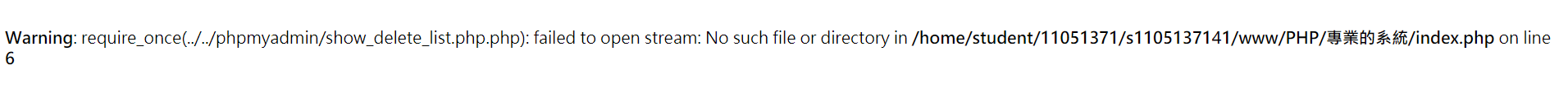

語法

-

inurl:

- 在url找出指定關鍵字

-

intitle:

- 網頁標題

-

intext:

- 網頁中的關鍵字

-

filetype:

- 找出檔案的種類,ex: pdf, sql, txt, bak, backup....

- 找原文書可以靠他

-

site:

- 指定特定網站搜尋特定之內容

-

info:

- 搜尋指定網站的資訊

-

cache:

- 網頁紀錄

url, title, text差異

-

inurl:

-

intitle:

-

intext:

一些operator

-

+ (AND)

- site:www3.csie.fju.edu.tw +"老師"

-

- (NOT)

- site:www3.csie.fju.edu.tw -"老師"

-

|| (OR)

- *

- 0~多次

- "輔大*"

- ""

- 精確比對雙引號中的字串

- intitle:"Index of"

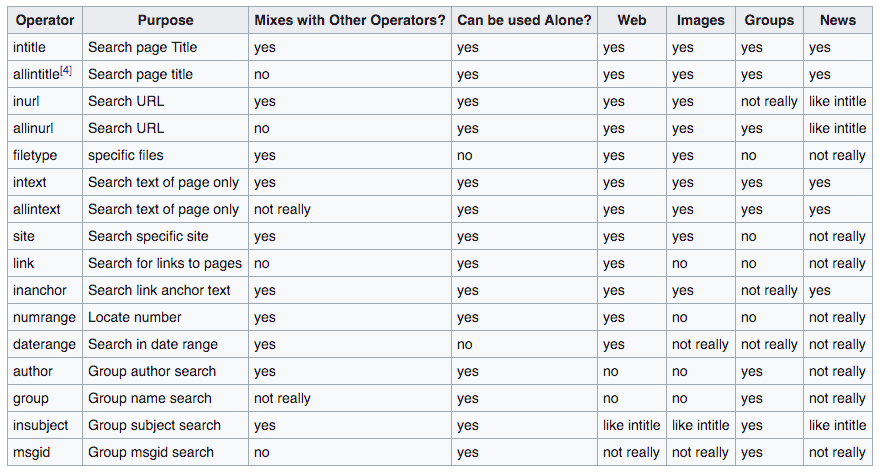

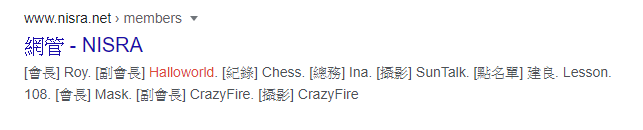

Lab - 找個phpmyadmin後台

inurl:/phpMyAdmin/index.php Lab 肉搜我-

找找我曾經是NISRA哪個職位?

nisra網站?

我的id?

我的本名?

我的作法

inurl:nisra.net intext:halloworldLab - 更多webcam

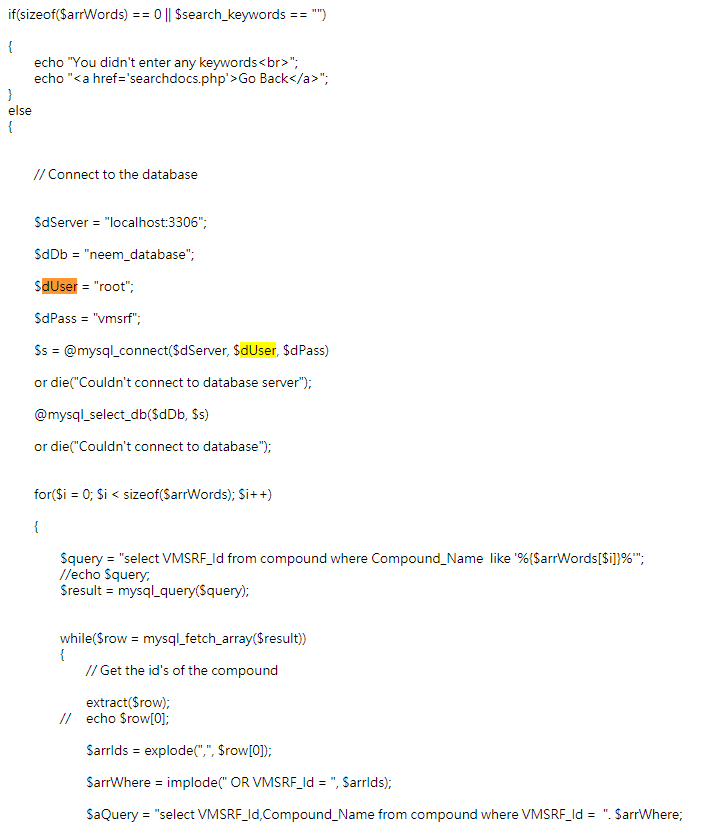

inurl:"CgiStart?page="Lab - 找sql的連線帳密

intext:mysql_connect filetype:txt

Cache

能夠查看網頁過去的紀錄

cache:https://www.google.com

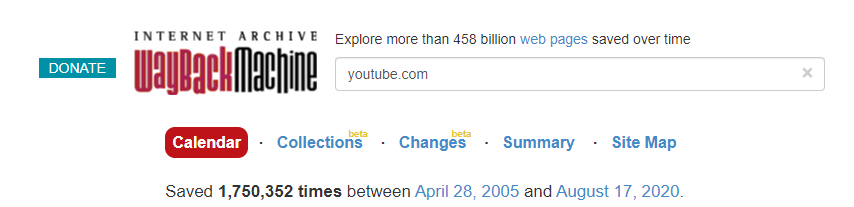

Wayback machine

- 就是網頁時光機

- 以前權限沒設好的網站,如果被他爬到就可以拿取來看囉

- 想看歷史可以看看維基

看個有趣的例子

2001年的facebook.com

2004年的facebook.com

2007年的facebook.com

2010年的facebook.com

更多資源

還有甚麼棒棒的工具?

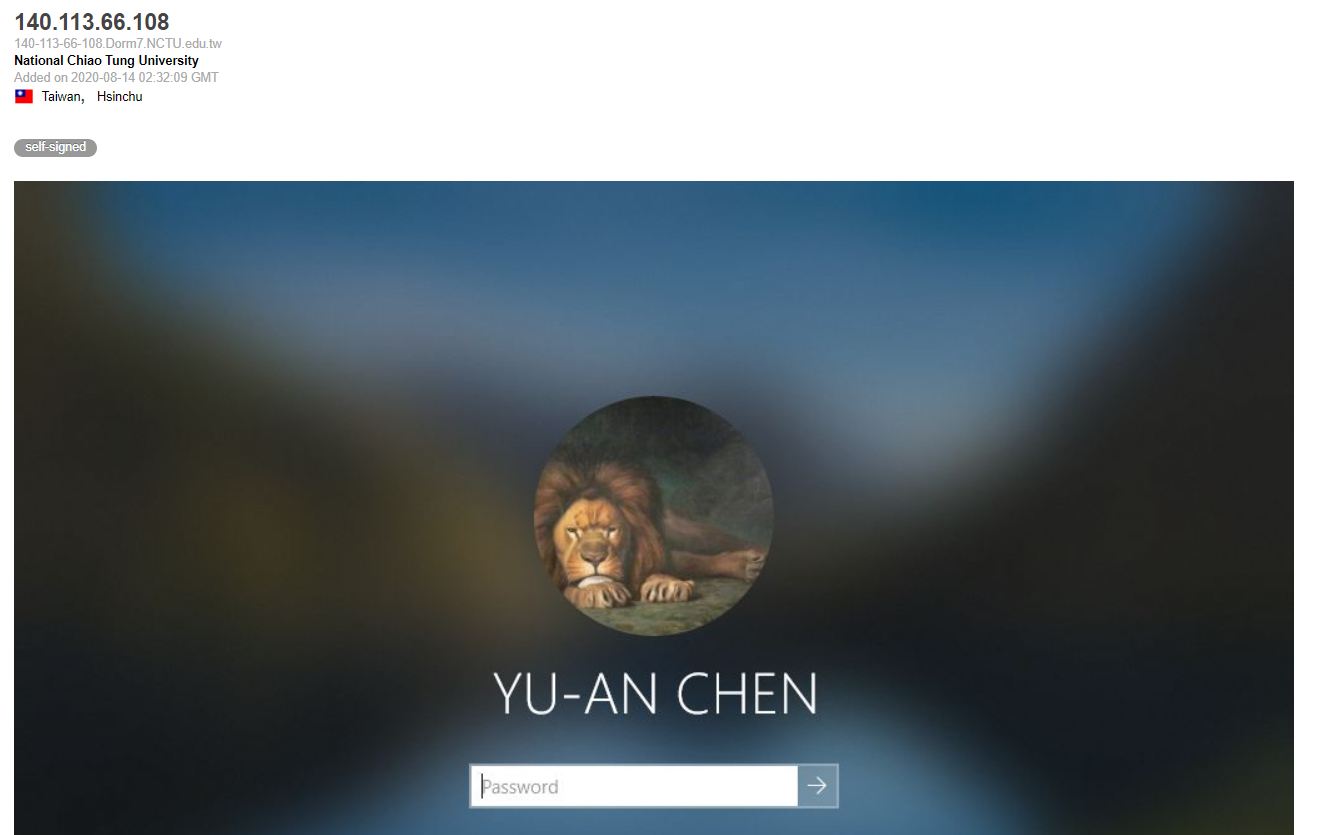

Shodan.io

- Sentient Hyper-Optimized Data Access Network

- 能夠搜尋所有連網的裝置

- 攝影機、家電、工控設施...

- 可以搜尋IP、網址,也有特殊的filter可以使用

駭客愛的搜尋引擎

阿你們要先註冊

Shodan Filters

-

net:

- net:140.136.0.0/24

-

country:

- country:TW

-

city:

- city:Taipei

-

port:

- port:22

-

os:

- os:"Windows XP"

-

hostname:

- hostname:edu.tw

-

product:

- product:mysql

shodan好玩的地方

試試看

yawcam在edu.tw,開遠端桌面的機器

port:3389 has_screenshot:True hostname:edu.tw

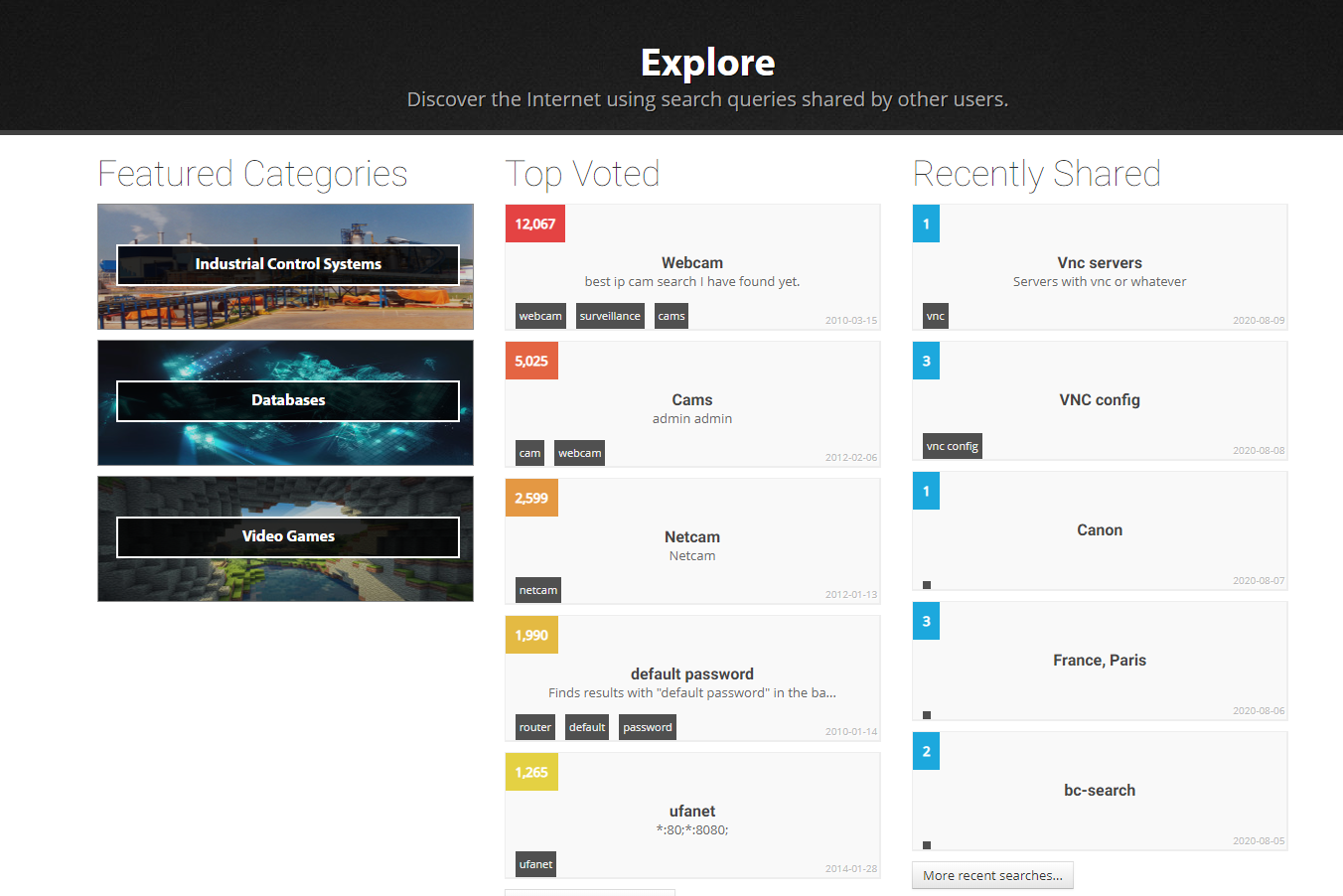

Explore

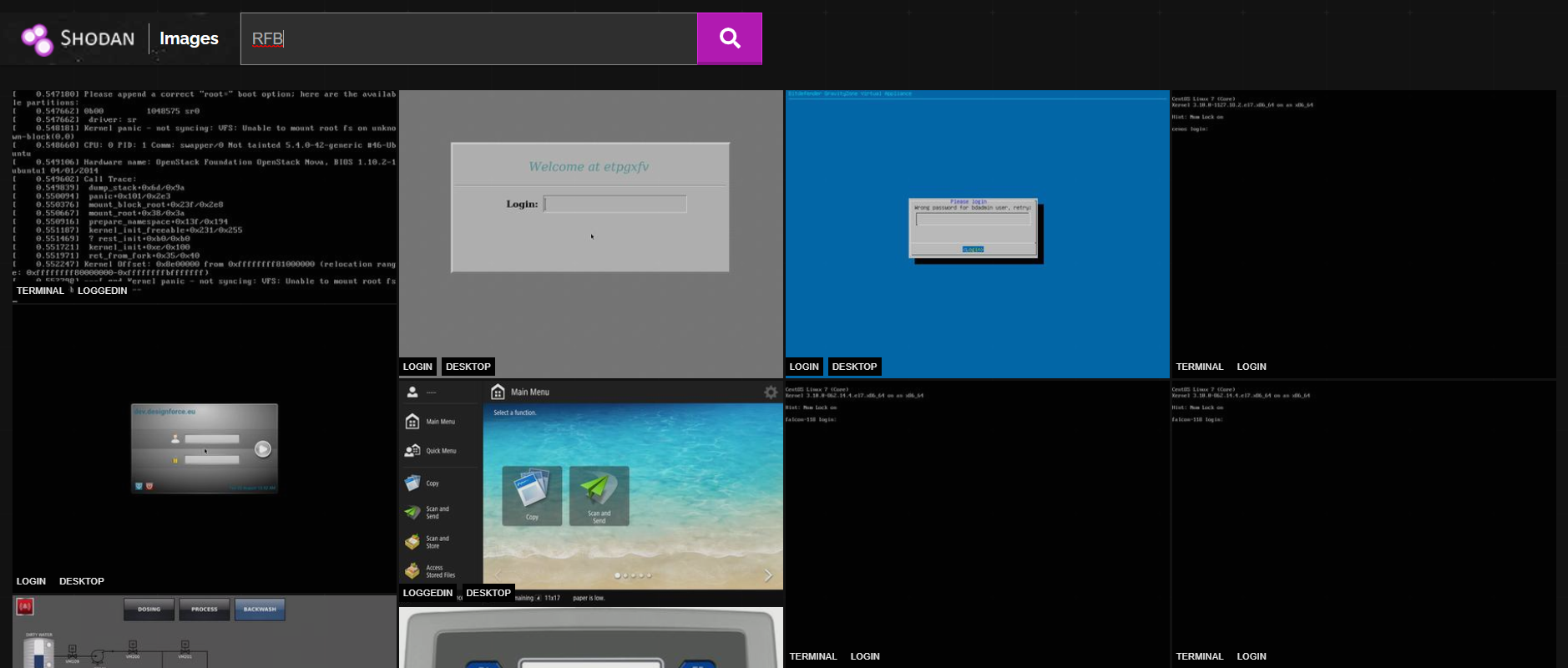

Shodan Images

還有很多自己玩齁

阿不要做壞事拜託

最後

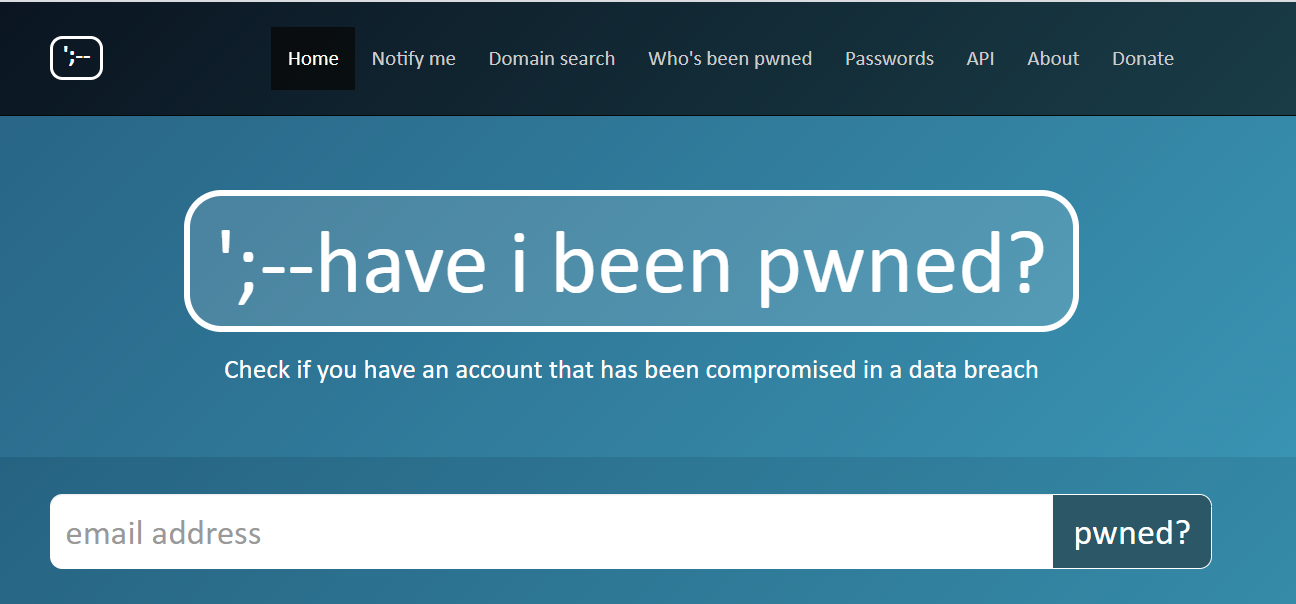

haveIbeenpwned

台灣抓漏小天使

幫IThome廣告

補充

我不想講的網概

就順路講一點網概ㄅ

-

Port

通訊埠(英語:port),又稱為連接埠、埠、協定埠(protocol port)在電腦網路中是一種經由軟體建立的服務,在一個電腦作業系統中扮演通訊的端點(endpoint)。每個通訊埠都會與主機的IP位址及通訊協定關聯。通訊埠以16位元數字來表示,這被稱為通訊埠編號(port number)。

位於傳輸層的通訊協定通常需要指定埠號,例如在TCP/IP協定套組之下的TCP與UDP協定。在應用層中,使用主從式架構的通訊協定,在每個通訊埠上提供多路複用服務(multiplexing service)。經由公認通訊埠號(well-known port numbers),通常可以辨認出這個連線使用的通訊協定,其中具代表性的是最基礎的1024個公認通訊埠號(well-known port numbers),例如Telnet協定預設使用23埠來連線,Secure Shell協定預設使用22埠,HTTP協定預設使用80埠,HTTPS協定預設使用443埠。

你就先記得每個服務都有自己的編號

ex: 21, 22, 80, 443, 3306, 3389...

IP Address

-

一台裝置在網路上的地址,就跟你家地址一樣

-

一般使用的版本為IPv4

- 由32個位元組成一組IP

- 特殊的IP

- 0.0.0.0(允許各個來源)

- 255.255.255.255(廣撥用)

- 127.0.0.1(代表本機)

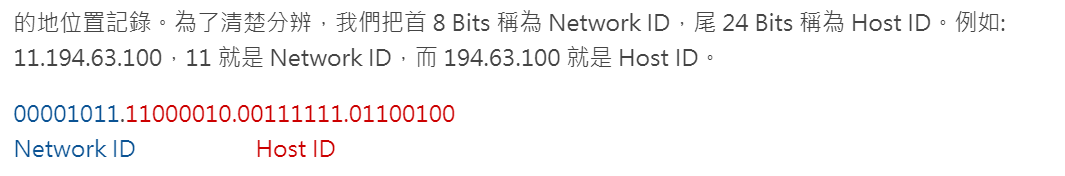

00001011110000100011111101100100

00001011.11000010.00111111.01100100

11.194.63.100

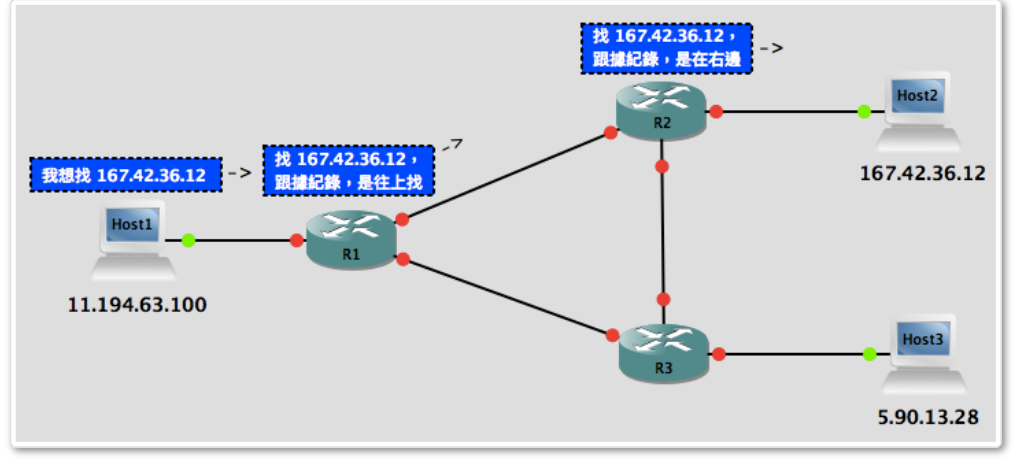

那著些IP怎麼溝通呢?

Router

Router當有人從一組IP發訊息的時候

會按他給的request 發給另外一個router或是主機

問題來了

這樣router要記一大堆IP,那不是會很亂嗎?

ex:

167.42.36.12

5.90.13.28

..........

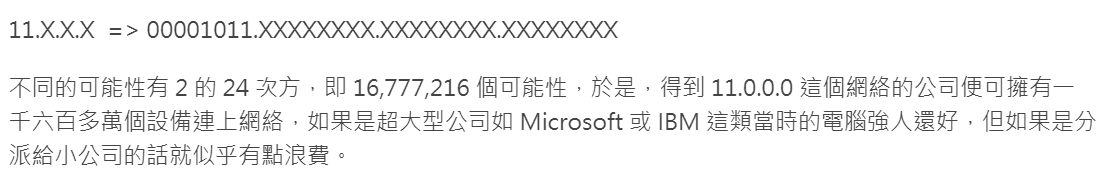

分類

NetworkID,你是哪個機構(ex: 輔大)

HostID,你是哪台

←輔大是這個,學術單位很像都在這

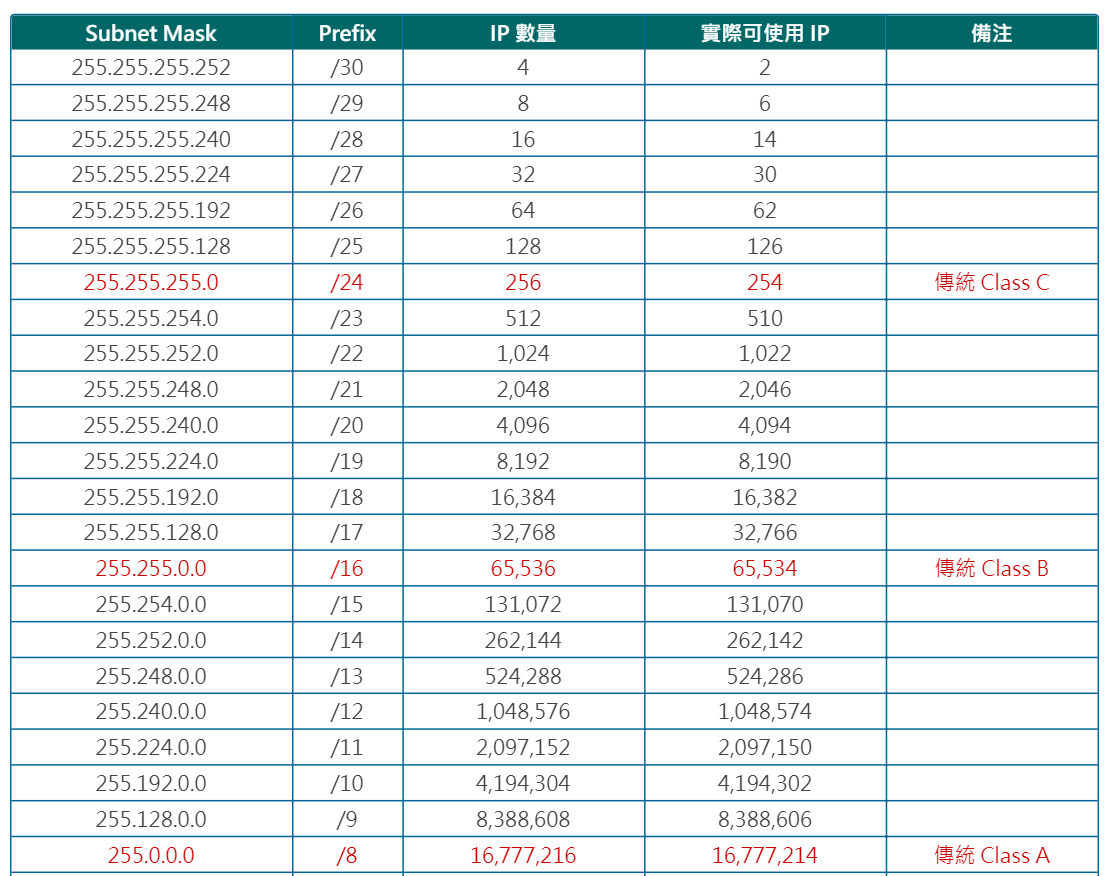

Class 分級

這樣切NetworkID會不會不夠啊?

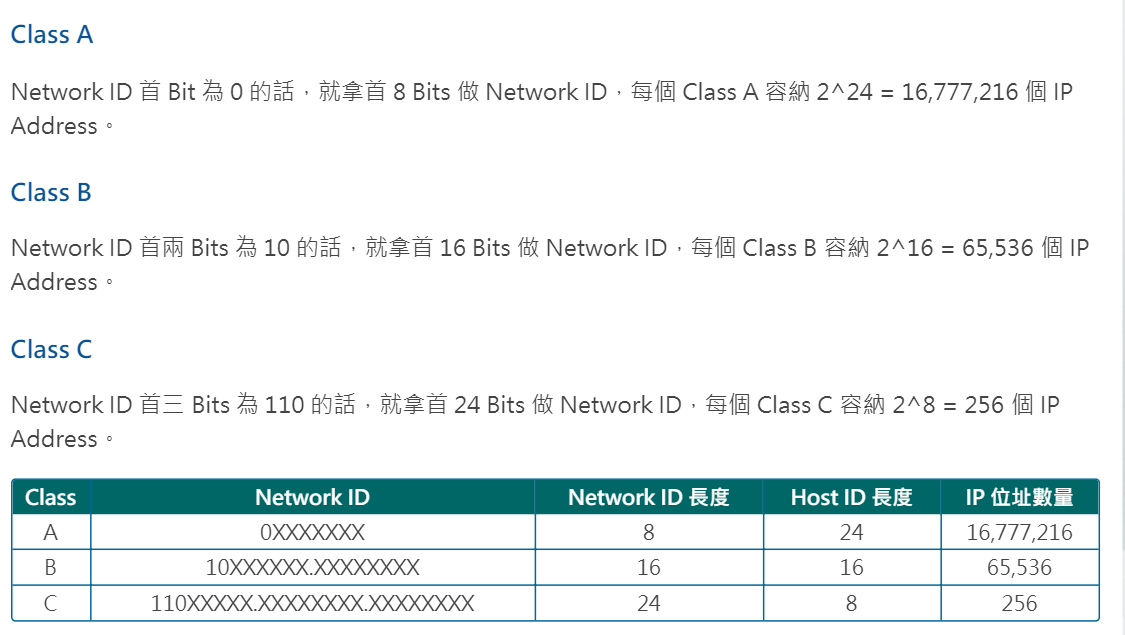

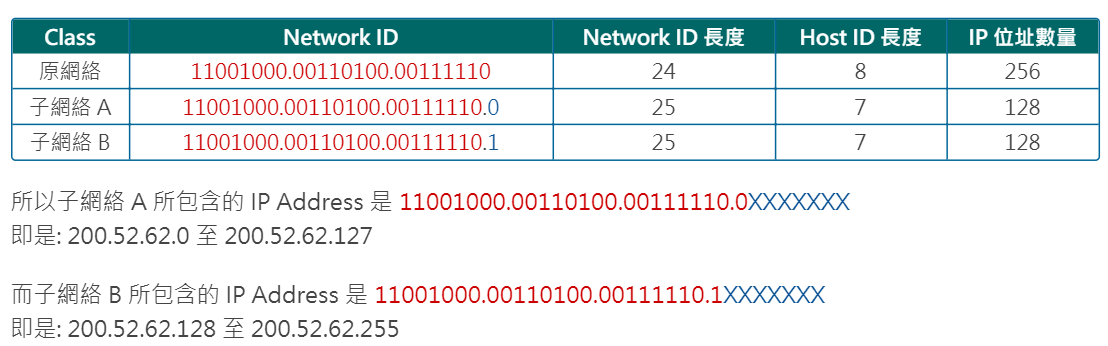

有聰明的人就想到,我們就多切一格

但,原本class的規則會被打亂

所以你還要跟別人講你怎麼切

才知道你的NetworkID是多少

這東西就是

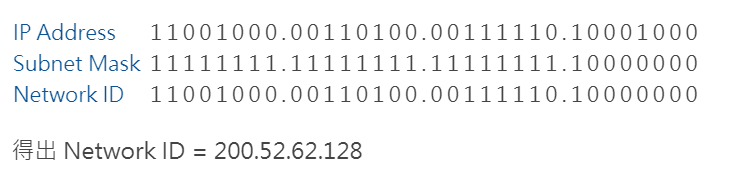

像我們剛剛的例子,我們切了25個bit

Mask就是: 11111111. 11111111. 11111111.10000000

換回十進位就變成255.255.255.128

阿通常習慣是寫/25

子網路A

子網路B

255.52.62.0

|

255.52.62.127

255.52.62.128

|

255.52.62.255

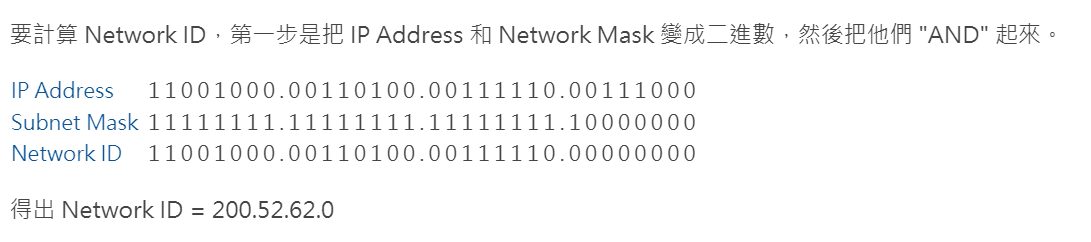

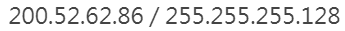

假設有天你拿到一組ip跟mask

那你要怎麼拿Network ID呢

很明顯他是A

255.52.62.0

|

255.52.62.127

來看另個例子

子網路B

255.52.62.128

|

255.52.62.255

阿其實怎麼切都不夠

所以有了ipv6

-

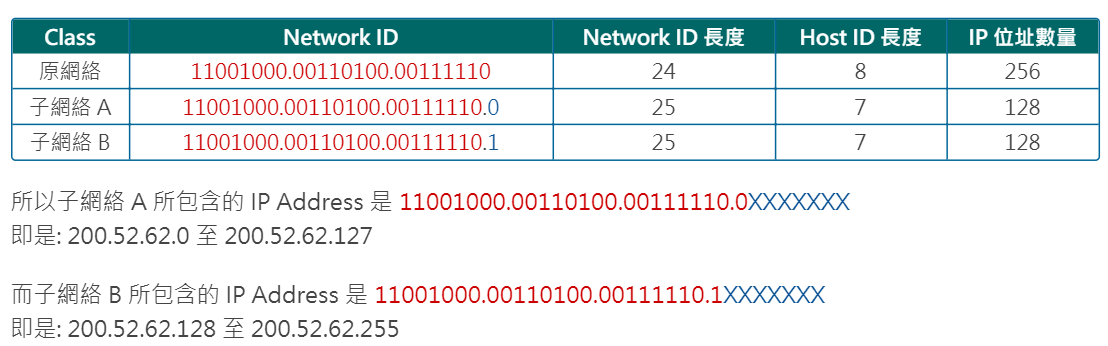

IPv4

- 32bits

- 4,294,967,296 (約40億)個設備

-

IPv6

- 128bits

- 340,282,366,920,938,463,463,374,607,431,768,211,456 個設備

[2020NISRA_Enlightened] Info leakage

By halloworld

[2020NISRA_Enlightened] Info leakage

- 929